mirror of

https://github.com/yeasy/docker_practice.git

synced 2026-03-11 12:21:17 +00:00

Fix format issue

This commit is contained in:

@@ -1,129 +0,0 @@

|

|||||||

---

|

|

||||||

trigger: always_on

|

|

||||||

---

|

|

||||||

|

|

||||||

# Project Rules

|

|

||||||

|

|

||||||

This document serves as the single source of truth for all formatting, structure, and writing rules for the project.

|

|

||||||

|

|

||||||

> [!NOTE]

|

|

||||||

> **Root special files**: `README.md` and `SUMMARY.md` in the project root are special files with relaxed rules. Only basic formatting rules apply (bold-spacing, trailing-newline).

|

|

||||||

|

|

||||||

## 1. Markdown Formatting Rules

|

|

||||||

|

|

||||||

### 1.1 Bold Text

|

|

||||||

|

|

||||||

- **Rule**: Do not put spaces inside the bold markers.

|

|

||||||

- Correct: `**Bold Text**`

|

|

||||||

- Incorrect: `**Bold Text**`

|

|

||||||

- **Context**: Ensure there is a space outside the bold markers if adjacent to other text (except punctuation).

|

|

||||||

- Correct: `这是 **加粗** 文字`

|

|

||||||

- Incorrect: `这是 **加粗** 文字`

|

|

||||||

|

|

||||||

### 1.2 Header Spacing

|

|

||||||

|

|

||||||

- **Rule**: Headers must be followed by exactly one blank line.

|

|

||||||

- No blank line after header: ❌

|

|

||||||

- Multiple blank lines after header: ❌

|

|

||||||

- Exactly one blank line: ✅

|

|

||||||

|

|

||||||

### 1.3 Header Hierarchy

|

|

||||||

|

|

||||||

- **Rule**: Header levels must not skip. H2 cannot be followed directly by H4.

|

|

||||||

- Correct: `## → ### → ####`

|

|

||||||

- Incorrect: `## → ####`

|

|

||||||

|

|

||||||

### 1.4 Trailing Newline

|

|

||||||

|

|

||||||

- **Rule**: Files must end with exactly one newline character.

|

|

||||||

- No trailing newline: ❌

|

|

||||||

- Multiple trailing newlines: ❌

|

|

||||||

|

|

||||||

## 2. Header Structure Rules

|

|

||||||

|

|

||||||

### 2.1 Chapter Hierarchy

|

|

||||||

|

|

||||||

- **Level 1 (#)**: Chapter titles, e.g., `# 第一章:章标题`

|

|

||||||

- **Level 2 (##)**: Section titles with numbering, e.g., `## 1.1 小节标题`

|

|

||||||

- **Level 3 (###)**: Subsection titles with numbering, e.g., `### 1.1.1 子节标题`

|

|

||||||

- **Level 4+ (####)**: No numbering allowed (can use ordinal: 1, 2, 3...)

|

|

||||||

- **Exception**: `本章小结` does not require numbering.

|

|

||||||

- **Exception**: Appendix files (13_appendix) have relaxed numbering rules:

|

|

||||||

- `13.1_glossary`: Organized by alphabet, no X.X.X numbering required

|

|

||||||

- `13.2_reading_list`: Organized by category

|

|

||||||

- `13.3_code_examples`, `13.4_api_reference`, `13.5_agents_md`: Reference materials

|

|

||||||

- `13.6_versions`, `13.7_case_templates`: Special format files

|

|

||||||

|

|

||||||

### 2.2 File Header Levels

|

|

||||||

|

|

||||||

- **Section files** (`X.X_*.md`): First header must be level 2 (##)

|

|

||||||

- **README.md**: First header must be level 1 (#)

|

|

||||||

- **summary.md**: First header must be level 2 (##)

|

|

||||||

|

|

||||||

### 2.2 No English Parentheses in Headers

|

|

||||||

|

|

||||||

- **Rule**: Headers should not contain English explanations in parentheses.

|

|

||||||

- Incorrect: `### 工具使用 (Tool Use)`

|

|

||||||

- Correct: `### 工具使用`

|

|

||||||

|

|

||||||

### 2.3 Single Child Headers

|

|

||||||

|

|

||||||

- **Rule**: A header level should have 0 or at least 2 children, avoid exactly 1 child.

|

|

||||||

- Incorrect: H2 with only one H3 child

|

|

||||||

- Correct: H2 with 0, 2, or more H3 children

|

|

||||||

|

|

||||||

### 2.5 Bridge Text

|

|

||||||

|

|

||||||

- **Rule**: When a header has sub-headers, it MUST be followed by introductory text before the first sub-header.

|

|

||||||

- **Purpose**: To guide the reader and explain what the section covers.

|

|

||||||

- **Quality**: The introductory text must mention the sub-section topics, not just generic phrases.

|

|

||||||

|

|

||||||

```markdown

|

|

||||||

# ❌ 错误

|

|

||||||

|

|

||||||

### 2.1.1 子章节

|

|

||||||

|

|

||||||

# ❌ 错误

|

|

||||||

|

|

||||||

本节包括以下几个方面。

|

|

||||||

|

|

||||||

### 2.1.1 子章节A

|

|

||||||

|

|

||||||

# ✅ 正确

|

|

||||||

|

|

||||||

本节介绍 XXX 的相关内容,包括子章节A和子章节B两个方面。

|

|

||||||

|

|

||||||

### 2.1.1 子章节A

|

|

||||||

```

|

|

||||||

|

|

||||||

## 3. Content Rules

|

|

||||||

|

|

||||||

### 3.1 Figure Captions

|

|

||||||

|

|

||||||

- **Format**: `图 X-Y:Title`

|

|

||||||

- **Position**: Below the image.

|

|

||||||

- **Numbering**: Chapter-Sequence (e.g., `图 7-1` for the first figure in Chapter 7).

|

|

||||||

- **Example**: `图 7-1:成对比较法评估流程`

|

|

||||||

|

|

||||||

### 3.2 Content Introduction

|

|

||||||

|

|

||||||

- **Rule**: All figures and code blocks must have introductory text before them.

|

|

||||||

- **Incorrect**: Header followed directly by image or code block.

|

|

||||||

- **Correct**: Header → Introductory text → Image/Code block.

|

|

||||||

|

|

||||||

```markdown

|

|

||||||

### Example Section

|

|

||||||

|

|

||||||

Below is a code example demonstrating the concept:

|

|

||||||

|

|

||||||

\`\`\`python

|

|

||||||

print("Hello")

|

|

||||||

\`\`\`

|

|

||||||

```

|

|

||||||

|

|

||||||

## 4. Validation

|

|

||||||

|

|

||||||

Run `python check_rules.py` to validate all markdown files against these rules.

|

|

||||||

|

|

||||||

Available options:

|

|

||||||

- `--verbose` or `-v`: Show all scanned files

|

|

||||||

3

.gitignore

vendored

3

.gitignore

vendored

@@ -16,5 +16,4 @@ docker-compose.override.yml

|

|||||||

.obsidian/

|

.obsidian/

|

||||||

.vscode/

|

.vscode/

|

||||||

|

|

||||||

.agent/combine.py

|

.agent/

|

||||||

combine.py

|

|

||||||

|

|||||||

@@ -14,27 +14,32 @@ Docker 做的事情类似:无论你的应用是用 Python、Java、Node.js 还

|

|||||||

|

|

||||||

笔者认为,Docker 解决的是软件开发中最古老的问题之一:**"在我机器上明明能跑啊!"**

|

笔者认为,Docker 解决的是软件开发中最古老的问题之一:**"在我机器上明明能跑啊!"**

|

||||||

|

|

||||||

```

|

```mermaid

|

||||||

开发环境 生产环境

|

flowchart LR

|

||||||

┌─────────────────┐ ┌─────────────────┐

|

subgraph Dev ["开发环境"]

|

||||||

│ Python 3.14 │ ≠ │ Python 3.11 │

|

direction TB

|

||||||

│ Ubuntu 24.04 │ │ Ubuntu 22.04 │

|

A["Python 3.14<br/>Ubuntu 24.04<br/>特定版本的库"] --> B["运行正常"]

|

||||||

│ 特定版本的库 │ │ 不同版本的库 │

|

end

|

||||||

└─────────────────┘ └─────────────────┘

|

subgraph Prod ["生产环境"]

|

||||||

↓ ↓

|

direction TB

|

||||||

运行正常 运行失败!

|

C["Python 3.11<br/>Ubuntu 22.04<br/>不同版本的库"] --> D["运行失败!"]

|

||||||

|

end

|

||||||

|

A -. "≠" .-> C

|

||||||

```

|

```

|

||||||

|

|

||||||

有了 Docker:

|

有了 Docker:

|

||||||

|

|

||||||

```

|

```mermaid

|

||||||

开发环境 生产环境

|

flowchart LR

|

||||||

┌─────────────────┐ ┌─────────────────┐

|

subgraph Dev ["开发环境"]

|

||||||

│ Docker 镜像 │ = │ 同一个镜像 │

|

direction TB

|

||||||

│ (包含所有依赖) │ │ (完全一致) │

|

A["Docker 镜像<br/>(包含所有依赖)"] --> B["运行正常"]

|

||||||

└─────────────────┘ └─────────────────┘

|

end

|

||||||

↓ ↓

|

subgraph Prod ["生产环境"]

|

||||||

运行正常 运行正常!

|

direction TB

|

||||||

|

C["同一个镜像<br/>(完全一致)"] --> D["运行正常!"]

|

||||||

|

end

|

||||||

|

A === "=" === C

|

||||||

```

|

```

|

||||||

|

|

||||||

### Docker vs 虚拟机

|

### Docker vs 虚拟机

|

||||||

@@ -79,13 +84,15 @@ Docker 使用 [Go 语言](https://golang.google.cn/) 开发,基于 Linux 内

|

|||||||

|

|

||||||

Docker 的底层实现经历了多次演进:

|

Docker 的底层实现经历了多次演进:

|

||||||

|

|

||||||

```

|

```mermaid

|

||||||

2013 2014 2015 现在

|

flowchart LR

|

||||||

│ │ │ │

|

subgraph Timeline

|

||||||

▼ ▼ ▼ ▼

|

direction LR

|

||||||

LXC ──→ libcontainer ──→ runC ──→ containerd + runC

|

LXC["LXC<br/>(2013)"] --> libcontainer["libcontainer<br/>(2014)"]

|

||||||

│

|

libcontainer --> runC["runC<br/>(2015)"]

|

||||||

└── OCI 标准化

|

runC --> containerd["containerd + runC<br/>(现在)"]

|

||||||

|

runC --> OCI["OCI<br/>标准化"]

|

||||||

|

end

|

||||||

```

|

```

|

||||||

|

|

||||||

- **LXC**(2013):Docker 最初基于 Linux Containers

|

- **LXC**(2013):Docker 最初基于 Linux Containers

|

||||||

|

|||||||

@@ -57,16 +57,17 @@ Docker 的出现为上述问题提供了完美的解决方案。它通过"一次

|

|||||||

|

|

||||||

具体内容如下:

|

具体内容如下:

|

||||||

|

|

||||||

```

|

```mermaid

|

||||||

开发环境 测试环境 生产环境

|

flowchart TD

|

||||||

│ │ │

|

dev["开发环境"] --> img1["Docker 镜像"]

|

||||||

▼ ▼ ▼

|

test["测试环境"] --> img2["Docker 镜像"]

|

||||||

┌─────────┐ ┌─────────┐ ┌─────────┐

|

prod["生产环境"] --> img3["Docker 镜像"]

|

||||||

│ Docker │ = │ Docker │ = │ Docker │

|

|

||||||

│ 镜像 │ │ 镜像 │ │ 镜像 │

|

img1 === img2 === img3

|

||||||

└─────────┘ └─────────┘ └─────────┘

|

|

||||||

↓ ↓ ↓

|

img1 --> res1["完全一致"]

|

||||||

完全一致 完全一致 完全一致

|

img2 --> res2["完全一致"]

|

||||||

|

img3 --> res3["完全一致"]

|

||||||

```

|

```

|

||||||

|

|

||||||

### Docker 的核心优势

|

### Docker 的核心优势

|

||||||

@@ -112,40 +113,42 @@ $ docker compose up

|

|||||||

|

|

||||||

Docker 容器共享宿主机内核,无需为每个应用运行完整的操作系统。

|

Docker 容器共享宿主机内核,无需为每个应用运行完整的操作系统。

|

||||||

|

|

||||||

```

|

```mermaid

|

||||||

传统虚拟机方案:

|

flowchart TD

|

||||||

┌────────────────────────────────────────────────┐

|

subgraph VM ["传统虚拟机方案 (实际可用于应用: 18GB) ❌"]

|

||||||

│ 物理服务器 (64GB 内存) │

|

direction TB

|

||||||

├──────────────┬───────────────┬─────────────────┤

|

Server1["物理服务器 (64GB 内存)"]

|

||||||

│ VM1 │ VM2 │ VM3 │

|

subgraph VMs [" "]

|

||||||

│ 8GB 内存 │ 8GB 内存 │ 8GB 内存 │

|

direction LR

|

||||||

│ (含 OS 2GB) │ (含 OS 2GB) │ (含 OS 2GB) │

|

VM1["VM1<br/>8GB 内存 (含 OS 2GB)<br/>应用 1"]

|

||||||

│ 应用 1 │ 应用 2 │ 应用 3 │

|

VM2["VM2<br/>8GB 内存 (含 OS 2GB)<br/>应用 2"]

|

||||||

└──────────────┴───────────────┴─────────────────┘

|

VM3["VM3<br/>8GB 内存 (含 OS 2GB)<br/>应用 3"]

|

||||||

实际可用于应用:3 × 6GB = 18GB ❌

|

end

|

||||||

|

Server1 --- VMs

|

||||||

|

end

|

||||||

|

|

||||||

Docker 方案:

|

subgraph Docker ["Docker 方案 (实际可用于应用: 约 60GB) ✅"]

|

||||||

┌────────────────────────────────────────────────┐

|

direction TB

|

||||||

│ 物理服务器 (64GB 内存) │

|

Server2["物理服务器 (64GB 内存)<br/>宿主机 OS + Docker (约 4GB)"]

|

||||||

│ 宿主机 OS + Docker (约 4GB) │

|

subgraph Containers [" "]

|

||||||

├──────────────┬───────────────┬─────────────────┤

|

direction LR

|

||||||

│ 容器 1 │ 容器 2 │ 容器 3 │

|

C1["容器 1<br/>应用 1<br/>(按需分配)"]

|

||||||

│ 应用 1 │ 应用 2 │ 应用 3 │

|

C2["容器 2<br/>应用 2<br/>(按需分配)"]

|

||||||

│ (按需分配) │ (按需分配) │ (按需分配) │

|

C3["容器 3<br/>应用 3<br/>(按需分配)"]

|

||||||

└──────────────┴───────────────┴─────────────────┘

|

end

|

||||||

实际可用于应用:约 60GB ✅

|

Server2 --- Containers

|

||||||

|

end

|

||||||

```

|

```

|

||||||

|

|

||||||

#### 4. 持续交付和部署

|

#### 4. 持续交付和部署

|

||||||

|

|

||||||

Docker 完美契合 DevOps 的工作流程:

|

Docker 完美契合 DevOps 的工作流程:

|

||||||

|

|

||||||

```

|

```mermaid

|

||||||

代码提交 ──→ 自动构建镜像 ──→ 自动测试 ──→ 自动部署

|

flowchart LR

|

||||||

│ │ │ │

|

A["代码提交<br/>(Git push)"] --> B["自动构建镜像<br/>(docker build)"]

|

||||||

▼ ▼ ▼ ▼

|

B --> C["自动测试<br/>(容器内运行测试)"]

|

||||||

Git docker 容器内 容器滚动

|

C --> D["自动部署<br/>(容器滚动更新)"]

|

||||||

push build 运行测试 更新

|

|

||||||

```

|

```

|

||||||

|

|

||||||

使用 [Dockerfile](../04_image/4.5_build.md) 定义镜像构建过程,使得:

|

使用 [Dockerfile](../04_image/4.5_build.md) 定义镜像构建过程,使得:

|

||||||

@@ -172,17 +175,25 @@ Docker 可以在几乎任何平台上运行:

|

|||||||

- **独立部署**:更新一个服务不影响其他服务

|

- **独立部署**:更新一个服务不影响其他服务

|

||||||

- **技术多样**:不同服务可以用不同语言和框架

|

- **技术多样**:不同服务可以用不同语言和框架

|

||||||

|

|

||||||

```

|

```mermaid

|

||||||

┌───────────────────────────────────────────────────┐

|

flowchart TD

|

||||||

│ 微服务架构示例 │

|

subgraph Microservices ["微服务架构示例"]

|

||||||

├─────────────┬─────────────┬───────────────────────┤

|

direction TB

|

||||||

│ 前端容器 │ API 容器 │ Worker 容器 │

|

subgraph AppLayer ["应用层"]

|

||||||

│ (Node.js) │ (Python) │ (Go) │

|

direction LR

|

||||||

├─────────────┴─────────────┴───────────────────────┤

|

Frontend["前端容器<br/>(Node.js)"]

|

||||||

│ Redis 容器 │

|

API["API 容器<br/>(Python)"]

|

||||||

├───────────────────────────────────────────────────┤

|

Worker["Worker 容器<br/>(Go)"]

|

||||||

│ PostgreSQL 容器 │

|

end

|

||||||

└───────────────────────────────────────────────────┘

|

Redis["Redis 容器"]

|

||||||

|

DB["PostgreSQL 容器"]

|

||||||

|

|

||||||

|

Frontend --> API

|

||||||

|

API --> Redis

|

||||||

|

API --> DB

|

||||||

|

Worker --> Redis

|

||||||

|

Worker --> DB

|

||||||

|

end

|

||||||

```

|

```

|

||||||

|

|

||||||

### Docker 不适合的场景

|

### Docker 不适合的场景

|

||||||

|

|||||||

@@ -10,17 +10,19 @@ Docker 镜像作为容器运行的基石,其设计理念和实现机制至关

|

|||||||

|

|

||||||

我们都知道,操作系统分为**内核**和**用户空间**:

|

我们都知道,操作系统分为**内核**和**用户空间**:

|

||||||

|

|

||||||

```

|

```mermaid

|

||||||

┌─────────────────────────────────────────────────────────────┐

|

flowchart TD

|

||||||

│ 用户空间 │

|

subgraph UserSpace ["用户空间"]

|

||||||

│ ┌─────────────────────────────────────────────────────┐ │

|

direction TB

|

||||||

│ │ 应用程序、工具、库、配置文件... │ │

|

App["应用程序、工具、库、配置文件...<br/>(这部分被打包成 Docker 镜像)"]

|

||||||

│ │ (这部分被打包成 Docker 镜像) │ │

|

end

|

||||||

│ └─────────────────────────────────────────────────────┘ │

|

|

||||||

├─────────────────────────────────────────────────────────────┤

|

subgraph KernelSpace ["Linux 内核"]

|

||||||

│ Linux 内核 │

|

direction TB

|

||||||

│ (容器共享宿主机的内核) │

|

Kernel["容器共享宿主机的内核"]

|

||||||

└─────────────────────────────────────────────────────────────┘

|

end

|

||||||

|

|

||||||

|

UserSpace --- KernelSpace

|

||||||

```

|

```

|

||||||

|

|

||||||

对于 Linux 而言,内核启动后会挂载 `root` 文件系统来提供用户空间支持。**Docker 镜像**本质上就是一个 `root` 文件系统。

|

对于 Linux 而言,内核启动后会挂载 `root` 文件系统来提供用户空间支持。**Docker 镜像**本质上就是一个 `root` 文件系统。

|

||||||

@@ -52,28 +54,29 @@ Docker 镜像是一个特殊的文件系统,包含:

|

|||||||

|

|

||||||

假设你有三个应用,都基于 Ubuntu 运行:

|

假设你有三个应用,都基于 Ubuntu 运行:

|

||||||

|

|

||||||

```

|

```mermaid

|

||||||

传统方式(不分层):

|

flowchart TD

|

||||||

┌─────────────┐ ┌─────────────┐ ┌─────────────┐

|

subgraph Traditional ["传统方式(不分层)总计: 1.5GB ❌"]

|

||||||

│ App A │ │ App B │ │ App C │

|

direction LR

|

||||||

│ Ubuntu │ │ Ubuntu │ │ Ubuntu │

|

AppA_Trad["App A<br/>Ubuntu 500MB"]

|

||||||

│ 500MB │ │ 500MB │ │ 500MB │

|

AppB_Trad["App B<br/>Ubuntu 500MB"]

|

||||||

└─────────────┘ └─────────────┘ └─────────────┘

|

AppC_Trad["App C<br/>Ubuntu 500MB"]

|

||||||

总计:1.5GB ❌

|

end

|

||||||

|

|

||||||

Docker 分层方式:

|

subgraph DockerLayered ["Docker 分层方式 总计: 620MB ✅"]

|

||||||

┌─────────────┐ ┌─────────────┐ ┌─────────────┐

|

direction TB

|

||||||

│ App A │ │ App B │ │ App C │

|

subgraph Apps ["应用层"]

|

||||||

│ 50MB │ │ 30MB │ │ 40MB │

|

direction LR

|

||||||

└──────┬──────┘ └──────┬──────┘ └──────┬──────┘

|

AppA["App A 50MB"]

|

||||||

│ │ │

|

AppB["App B 30MB"]

|

||||||

└────────────────┼────────────────┘

|

AppC["App C 40MB"]

|

||||||

▼

|

end

|

||||||

┌─────────────────┐

|

Ubuntu["Ubuntu<br/>(共享)500MB"]

|

||||||

│ Ubuntu │

|

|

||||||

│ (共享)500MB │

|

AppA --> Ubuntu

|

||||||

└─────────────────┘

|

AppB --> Ubuntu

|

||||||

总计:620MB ✅

|

AppC --> Ubuntu

|

||||||

|

end

|

||||||

```

|

```

|

||||||

|

|

||||||

#### 分层是如何工作的?

|

#### 分层是如何工作的?

|

||||||

@@ -89,16 +92,14 @@ COPY app.conf /etc/nginx/ # 第 4 层:复制配置文件

|

|||||||

|

|

||||||

构建后的镜像结构:

|

构建后的镜像结构:

|

||||||

|

|

||||||

```

|

```mermaid

|

||||||

┌─────────────────────────────────────┐

|

flowchart TD

|

||||||

│ 第 4 层: COPY app.conf (只读) │ ← 最新添加的层

|

Layer4["第 4 层: COPY app.conf (只读)<br/>← 最新添加的层"]

|

||||||

├─────────────────────────────────────┤

|

Layer3["第 3 层: nginx 安装文件 (只读)"]

|

||||||

│ 第 3 层: nginx 安装文件 (只读) │

|

Layer2["第 2 层: apt 缓存更新 (只读)"]

|

||||||

├─────────────────────────────────────┤

|

Layer1["第 1 层: Ubuntu 基础系统 (只读)<br/>← 基础镜像层"]

|

||||||

│ 第 2 层: apt 缓存更新 (只读) │

|

|

||||||

├─────────────────────────────────────┤

|

Layer4 --> Layer3 --> Layer2 --> Layer1

|

||||||

│ 第 1 层: Ubuntu 基础系统 (只读) │ ← 基础镜像层

|

|

||||||

└─────────────────────────────────────┘

|

|

||||||

```

|

```

|

||||||

|

|

||||||

每一层的特点:

|

每一层的特点:

|

||||||

|

|||||||

@@ -14,24 +14,17 @@

|

|||||||

|

|

||||||

> 💡 **笔者认为,理解这一点是理解 Docker 的关键****容器的本质是一个特殊的进程。**

|

> 💡 **笔者认为,理解这一点是理解 Docker 的关键****容器的本质是一个特殊的进程。**

|

||||||

|

|

||||||

```

|

```mermaid

|

||||||

┌─────────────────────────────────────────────────────────────┐

|

flowchart TD

|

||||||

│ 普通进程 │

|

subgraph NormalProcess ["普通进程"]

|

||||||

│ • 与其他进程共享系统资源 │

|

direction TB

|

||||||

│ • 可以看到其他进程 │

|

N1["• 与其他进程共享系统资源<br/>• 可以看到其他进程<br/>• 共享网络和文件系统"]

|

||||||

│ • 共享网络和文件系统 │

|

end

|

||||||

└─────────────────────────────────────────────────────────────┘

|

|

||||||

|

|

||||||

┌─────────────────────────────────────────────────────────────┐

|

subgraph ContainerProcess ["容器进程 (运行在宿主机内核上)"]

|

||||||

│ 容器进程 │

|

direction TB

|

||||||

│ ┌───────────────────────────────────────────────────────┐ │

|

C1["• 有自己的进程空间(看不到宿主机上的其他进程)<br/>• 有自己的网络(独立 IP、端口)<br/>• 有自己的文件系统(独立的 root 目录)<br/>• 有自己的用户(容器内的 root ≠ 宿主机的 root)"]

|

||||||

│ │ • 有自己的进程空间(看不到宿主机上的其他进程) │ │

|

end

|

||||||

│ │ • 有自己的网络(独立 IP、端口) │ │

|

|

||||||

│ │ • 有自己的文件系统(独立的 root 目录) │ │

|

|

||||||

│ │ • 有自己的用户(容器内的 root ≠ 宿主机的 root) │ │

|

|

||||||

│ └───────────────────────────────────────────────────────┘ │

|

|

||||||

│ 但仍然运行在宿主机的内核上 │

|

|

||||||

└─────────────────────────────────────────────────────────────┘

|

|

||||||

```

|

```

|

||||||

|

|

||||||

这种隔离是通过 Linux 内核的 **Namespace** 技术实现的。

|

这种隔离是通过 Linux 内核的 **Namespace** 技术实现的。

|

||||||

@@ -40,21 +33,35 @@

|

|||||||

|

|

||||||

很多初学者会混淆容器和虚拟机。笔者用一张图来说明:

|

很多初学者会混淆容器和虚拟机。笔者用一张图来说明:

|

||||||

|

|

||||||

```

|

```mermaid

|

||||||

虚拟机 容器

|

flowchart TD

|

||||||

┌───────────────────────┐ ┌───────────────────────┐

|

subgraph VM ["虚拟机 (每个 VM 运行完整 OS)"]

|

||||||

│ App A │ App B │ │ App A │ App B │

|

direction TB

|

||||||

├────────────┼──────────┤ ├────────────┼──────────┤

|

subgraph VMApp ["应用层"]

|

||||||

│ Guest OS │ Guest OS │ │ Container │ Container│

|

VA[App A] & VB[App B]

|

||||||

│ (完整系统) │ (完整系统)│ │ (仅应用) │ (仅应用) │

|

end

|

||||||

├────────────┴──────────┤ └────────────┴──────────┤

|

subgraph VMGuest ["Guest OS (完整系统)"]

|

||||||

│ Hypervisor │ │ Docker Engine │

|

G1[Guest OS] & G2[Guest OS]

|

||||||

├───────────────────────┤ ├───────────────────────┤

|

end

|

||||||

│ Host OS │ │ Host OS │

|

V[Hypervisor]

|

||||||

├───────────────────────┤ ├───────────────────────┤

|

VMH[Host OS]

|

||||||

│ Hardware │ │ Hardware │

|

VMHW[Hardware]

|

||||||

└───────────────────────┘ └───────────────────────┘

|

VMApp --> VMGuest --> V --> VMH --> VMHW

|

||||||

每个 VM 运行完整 OS 所有容器共享宿主机内核

|

end

|

||||||

|

|

||||||

|

subgraph Container ["容器 (所有容器共享宿主机内核)"]

|

||||||

|

direction TB

|

||||||

|

subgraph CApp ["应用层"]

|

||||||

|

CA[App A] & CB[App B]

|

||||||

|

end

|

||||||

|

subgraph CContainer ["隔离层"]

|

||||||

|

CC1[Container 仅应用] & CC2[Container 仅应用]

|

||||||

|

end

|

||||||

|

CE[Docker Engine]

|

||||||

|

CH[Host OS]

|

||||||

|

CHW[Hardware]

|

||||||

|

CApp --> CContainer --> CE --> CH --> CHW

|

||||||

|

end

|

||||||

```

|

```

|

||||||

|

|

||||||

| 特性 | 容器 | 虚拟机 |

|

| 特性 | 容器 | 虚拟机 |

|

||||||

@@ -73,19 +80,15 @@

|

|||||||

|

|

||||||

当容器运行时,Docker 会在镜像的只读层之上创建一个**可写层**(容器存储层):

|

当容器运行时,Docker 会在镜像的只读层之上创建一个**可写层**(容器存储层):

|

||||||

|

|

||||||

```

|

```mermaid

|

||||||

┌─────────────────────────────────────────────┐

|

flowchart TD

|

||||||

│ 容器存储层(可读写) │ ← 容器运行时创建

|

ContainerLayer["容器存储层(可读写)<br/>容器运行时创建,记录文件变化"]

|

||||||

│ 运行时产生的文件变化记录在这里 │

|

ImageLayerN["镜像第 N 层(只读)"]

|

||||||

├─────────────────────────────────────────────┤

|

ImageLayerN1["镜像第 N-1 层(只读)"]

|

||||||

│ 镜像第 N 层(只读) │

|

Dots["..."]

|

||||||

├─────────────────────────────────────────────┤

|

ImageLayer1["镜像第 1 层(只读)<br/>基础镜像层"]

|

||||||

│ 镜像第 N-1 层(只读) │

|

|

||||||

├─────────────────────────────────────────────┤

|

ContainerLayer --> ImageLayerN --> ImageLayerN1 --> Dots --> ImageLayer1

|

||||||

│ ... │

|

|

||||||

├─────────────────────────────────────────────┤

|

|

||||||

│ 镜像第 1 层(只读) │ ← 基础镜像层

|

|

||||||

└─────────────────────────────────────────────┘

|

|

||||||

```

|

```

|

||||||

|

|

||||||

#### Copy-on-Write(写时复制)

|

#### Copy-on-Write(写时复制)

|

||||||

@@ -143,35 +146,26 @@ $ docker run -v /host/path:/container/path nginx

|

|||||||

|

|

||||||

### 容器的生命周期

|

### 容器的生命周期

|

||||||

|

|

||||||

掌握容器的生命周期对于管理和调试 Docker 应用非常重要。下图展示了容器从创建到删除的完整状态流转。

|

掌握容器的生命周期对于管理和调试 Docker 应用非常重要。如图 2-1 所示,容器会经历从创建到删除的完整状态流转。

|

||||||

|

|

||||||

```

|

```mermaid

|

||||||

┌──────────────────────────────────────────────────┐

|

stateDiagram-v2

|

||||||

│ 容器生命周期 │

|

direction TB

|

||||||

└──────────────────────────────────────────────────┘

|

[*] --> Created : docker create

|

||||||

|

Created --> Running : docker start

|

||||||

|

Running --> Stopped : docker stop

|

||||||

|

Running --> Paused : docker pause

|

||||||

|

Paused --> Running : docker unpause

|

||||||

|

|

||||||

docker create docker start docker stop

|

Created --> Deleted : docker rm

|

||||||

│ │ │

|

Stopped --> Deleted : docker rm

|

||||||

▼ ▼ ▼

|

Paused --> Deleted : docker rm

|

||||||

┌─────────┐ ┌─────────┐ ┌─────────┐

|

|

||||||

│ Created │───────────▶│ Running │───────────▶│ Stopped │

|

Deleted --> [*]

|

||||||

└─────────┘ └─────────┘ └─────────┘

|

|

||||||

│ │ │

|

|

||||||

│ │ docker pause │

|

|

||||||

│ ▼ │

|

|

||||||

│ ┌─────────┐ │

|

|

||||||

│ │ Paused │ │

|

|

||||||

│ └─────────┘ │

|

|

||||||

│ │ │

|

|

||||||

│ docker rm │ docker rm │

|

|

||||||

└───────────────────────┴──────────────────────┘

|

|

||||||

│

|

|

||||||

▼

|

|

||||||

┌──────────┐

|

|

||||||

│ Deleted │

|

|

||||||

└──────────┘

|

|

||||||

```

|

```

|

||||||

|

|

||||||

|

图 2-1 容器生命周期状态流转图

|

||||||

|

|

||||||

#### 常用生命周期命令

|

#### 常用生命周期命令

|

||||||

|

|

||||||

运行以下命令:

|

运行以下命令:

|

||||||

|

|||||||

@@ -14,7 +14,7 @@ Docker Registry 是镜像分发和管理的核心组件。本节将介绍 Regist

|

|||||||

|

|

||||||

#### Registry、仓库、标签的关系

|

#### Registry、仓库、标签的关系

|

||||||

|

|

||||||

Docker Registry 中可以包含多个 Repository,每个 Repository 可以包含多个 Tag。下图清晰地展示了它们之间的层级关系。

|

Docker Registry 中可以包含多个 Repository,每个 Repository 可以包含多个 Tag。如图 2-2 所示,它们之间具有清晰的层级关系。

|

||||||

|

|

||||||

```

|

```

|

||||||

┌─────────────────────────────────────────────────────────────────────┐

|

┌─────────────────────────────────────────────────────────────────────┐

|

||||||

@@ -37,6 +37,8 @@ Docker Registry 中可以包含多个 Repository,每个 Repository 可以包

|

|||||||

└─────────────────────────────────────────────────────────────────────┘

|

└─────────────────────────────────────────────────────────────────────┘

|

||||||

```

|

```

|

||||||

|

|

||||||

|

图 2-2 Registry、Repository 与 Tag 的层级关系

|

||||||

|

|

||||||

| 概念 | 说明 | 示例 |

|

| 概念 | 说明 | 示例 |

|

||||||

|------|------|------|

|

|------|------|------|

|

||||||

| **Registry** | 存储镜像的服务 | Docker Hub、ghcr.io |

|

| **Registry** | 存储镜像的服务 | Docker Hub、ghcr.io |

|

||||||

@@ -176,7 +178,7 @@ $ docker pull localhost:5000/myapp:v1.0

|

|||||||

|

|

||||||

#### 完整工作流程

|

#### 完整工作流程

|

||||||

|

|

||||||

下图展示了从开发环境构建镜像,推送到 Registry,再到生产环境拉取运行的完整流程。

|

如图 2-3 所示,镜像从开发环境构建后推送到 Registry,再由生产环境拉取并运行。

|

||||||

|

|

||||||

```

|

```

|

||||||

开发者机器 Registry 生产服务器

|

开发者机器 Registry 生产服务器

|

||||||

@@ -194,6 +196,8 @@ $ docker pull localhost:5000/myapp:v1.0

|

|||||||

│ │ 运行容器 │

|

│ │ 运行容器 │

|

||||||

```

|

```

|

||||||

|

|

||||||

|

图 2-3 镜像构建、推送与拉取流程

|

||||||

|

|

||||||

#### 常用命令

|

#### 常用命令

|

||||||

|

|

||||||

运行以下命令:

|

运行以下命令:

|

||||||

@@ -244,16 +248,23 @@ someuser/myapp # ⚠️ 需要评估

|

|||||||

|

|

||||||

#### 镜像签名

|

#### 镜像签名

|

||||||

|

|

||||||

使用 Docker Content Trust (DCT) 验证镜像来源:

|

当前更推荐使用 Sigstore / Notation 体系进行镜像签名与验证。`Docker Content Trust (DCT)` 已进入退场阶段,不建议作为新项目主方案。

|

||||||

|

|

||||||

|

> 注意:Cosign 默认会把签名写回镜像所在仓库,请使用你有推送权限的镜像地址。

|

||||||

|

|

||||||

```bash

|

```bash

|

||||||

## 启用镜像签名验证

|

## 准备一个你有写权限的镜像地址

|

||||||

|

$ export IMAGE=<你的仓库名>/nginx:1.27

|

||||||

|

$ docker pull nginx:1.27

|

||||||

|

$ docker tag nginx:1.27 $IMAGE

|

||||||

|

$ docker push $IMAGE

|

||||||

|

|

||||||

$ export DOCKER_CONTENT_TRUST=1

|

## 生成签名密钥(会生成 cosign.key / cosign.pub)

|

||||||

|

$ cosign generate-key-pair

|

||||||

|

|

||||||

## 此后的 pull/push 会验证签名

|

## 使用 Cosign 签名与验证

|

||||||

|

$ cosign sign --key cosign.key $IMAGE

|

||||||

$ docker pull nginx:latest

|

$ cosign verify --key cosign.pub $IMAGE

|

||||||

```

|

```

|

||||||

|

|

||||||

#### 漏洞扫描

|

#### 漏洞扫描

|

||||||

|

|||||||

@@ -13,8 +13,8 @@ Ubuntu 是 Docker 最常用的运行环境之一。本节将介绍如何在 Ubun

|

|||||||

Docker 支持诸多版本的 [Ubuntu](https://ubuntu.com/server) 操作系统。但是较旧的版本上将不会有 Docker 新版本的持续更新,以截至 2026 年初的几个 Ubuntu LTS(Long Term Support,长期支持)版本为例:

|

Docker 支持诸多版本的 [Ubuntu](https://ubuntu.com/server) 操作系统。但是较旧的版本上将不会有 Docker 新版本的持续更新,以截至 2026 年初的几个 Ubuntu LTS(Long Term Support,长期支持)版本为例:

|

||||||

|

|

||||||

|

|

||||||

* Ubuntu Noble 24.04 (LTS),Docker v30.x

|

* Ubuntu Noble 24.04 (LTS),Docker v29.x

|

||||||

* Ubuntu Jammy 22.04 (LTS), Docker v30.x

|

* Ubuntu Jammy 22.04 (LTS), Docker v29.x

|

||||||

|

|

||||||

> **注意**:Ubuntu 20.04 LTS 已于 2025 年结束标准支持,不再推荐用于新部署。

|

> **注意**:Ubuntu 20.04 LTS 已于 2025 年结束标准支持,不再推荐用于新部署。

|

||||||

|

|

||||||

|

|||||||

@@ -82,7 +82,7 @@ $ sudo dnf install docker-ce docker-ce-cli containerd.io

|

|||||||

|

|

||||||

### CentOS8 额外设置

|

### CentOS8 额外设置

|

||||||

|

|

||||||

由于 CentOS8 防火墙使用了 `nftables`,但 Docker 尚未支持 `nftables`, 我们可以使用如下设置使用 `iptables`:

|

CentOS 8/Stream 默认使用 `nftables`。Docker 在新版本中已提供 `nftables` 实验支持,但在一些环境下仍可能遇到兼容性问题。若你遇到容器网络异常,可以先切换回 `iptables` 后端:

|

||||||

|

|

||||||

更改 `/etc/firewalld/firewalld.conf`

|

更改 `/etc/firewalld/firewalld.conf`

|

||||||

|

|

||||||

|

|||||||

@@ -18,7 +18,7 @@

|

|||||||

|

|

||||||

> `hub.atomgit.com` 仅包含部分官方镜像,可以满足初学者的使用。

|

> `hub.atomgit.com` 仅包含部分官方镜像,可以满足初学者的使用。

|

||||||

|

|

||||||

### Ubuntu 16.04+、Debian 8+、CentOS 7+

|

### Ubuntu 22.04+、Debian 12+、Rocky/Alma/CentOS Stream 9+

|

||||||

|

|

||||||

目前主流 Linux 发行版均已使用 [systemd](https://systemd.io/) 进行服务管理,这里介绍如何在使用 systemd 的 Linux 发行版中配置镜像加速器。

|

目前主流 Linux 发行版均已使用 [systemd](https://systemd.io/) 进行服务管理,这里介绍如何在使用 systemd 的 Linux 发行版中配置镜像加速器。

|

||||||

|

|

||||||

@@ -49,9 +49,9 @@ $ sudo systemctl daemon-reload

|

|||||||

$ sudo systemctl restart docker

|

$ sudo systemctl restart docker

|

||||||

```

|

```

|

||||||

|

|

||||||

### Windows 10

|

### Windows 10/11

|

||||||

|

|

||||||

对于使用 `Windows 10` 的用户,在任务栏托盘 Docker 图标内右键菜单选择 `Change settings`,打开配置窗口后在左侧导航菜单选择 `Docker Engine`,在右侧像下边一样编辑 json 文件,之后点击 `Apply & Restart` 保存后 Docker 就会重启并应用配置的镜像地址了。

|

对于使用 `Windows 10/11` 的用户,在任务栏托盘 Docker 图标内右键菜单选择 `Change settings`,打开配置窗口后在左侧导航菜单选择 `Docker Engine`,在右侧像下边一样编辑 json 文件,之后点击 `Apply & Restart` 保存后 Docker 就会重启并应用配置的镜像地址了。

|

||||||

|

|

||||||

```json

|

```json

|

||||||

{

|

{

|

||||||

@@ -82,18 +82,20 @@ Registry Mirrors:

|

|||||||

https://hub.atomgit.com/

|

https://hub.atomgit.com/

|

||||||

```

|

```

|

||||||

|

|

||||||

### `k8s.gcr.io` 镜像

|

### Kubernetes 官方镜像地址迁移

|

||||||

|

|

||||||

可以登录 [阿里云 容器镜像服务](https://www.aliyun.com/product/acr?source=5176.11533457&userCode=8lx5zmtu&type=copy) **镜像中心**->**镜像搜索** 查找。

|

可以登录 [阿里云 容器镜像服务](https://www.aliyun.com/product/acr?source=5176.11533457&userCode=8lx5zmtu&type=copy) **镜像中心**->**镜像搜索** 查找。

|

||||||

|

|

||||||

例如 `k8s.gcr.io/coredns:1.6.7` 镜像可以用 `registry.cn-hangzhou.aliyuncs.com/google_containers/coredns:1.6.7` 代替。

|

Kubernetes 社区已将官方镜像地址从 `k8s.gcr.io` 迁移到 `registry.k8s.io`。建议优先使用新地址。

|

||||||

|

|

||||||

一般情况下有如下对应关系:

|

一般情况下有如下对应关系:

|

||||||

|

|

||||||

```bash

|

```bash

|

||||||

|

## 旧地址(已迁移)

|

||||||

## $ docker pull k8s.gcr.io/xxx

|

## $ docker pull k8s.gcr.io/xxx

|

||||||

|

|

||||||

$ docker pull registry.cn-hangzhou.aliyuncs.com/google_containers/xxx

|

## 新地址(推荐)

|

||||||

|

$ docker pull registry.k8s.io/xxx

|

||||||

```

|

```

|

||||||

|

|

||||||

### 不再提供服务的镜像

|

### 不再提供服务的镜像

|

||||||

@@ -112,6 +114,4 @@ $ docker pull registry.cn-hangzhou.aliyuncs.com/google_containers/xxx

|

|||||||

|

|

||||||

某些云服务商提供了 **仅供内部** 访问的镜像服务,当您的 Docker 运行在云平台时可以选择它们。

|

某些云服务商提供了 **仅供内部** 访问的镜像服务,当您的 Docker 运行在云平台时可以选择它们。

|

||||||

|

|

||||||

* [Azure 中国镜像 `https://dockerhub.azk8s.cn`](https://github.com/Azure/container-service-for-azure-china/blob/master/aks/README.md#22-container-registry-proxy)

|

|

||||||

|

|

||||||

* [腾讯云 `https://mirror.ccs.tencentyun.com`](https://cloud.tencent.com/act/cps/redirect?redirect=10058&cps_key=3a5255852d5db99dcd5da4c72f05df61)

|

* [腾讯云 `https://mirror.ccs.tencentyun.com`](https://cloud.tencent.com/act/cps/redirect?redirect=10058&cps_key=3a5255852d5db99dcd5da4c72f05df61)

|

||||||

|

|||||||

@@ -28,17 +28,11 @@ $ docker stop 容器名或ID

|

|||||||

|

|

||||||

具体内容如下:

|

具体内容如下:

|

||||||

|

|

||||||

```

|

```mermaid

|

||||||

docker stop mycontainer

|

flowchart TD

|

||||||

│

|

cmd["docker stop mycontainer"] --> A["1. 发送 SIGTERM 信号给容器主进程 (PID 1)"]

|

||||||

▼

|

A --> B["2. 等待容器优雅退出 (默认 10 秒)"]

|

||||||

┌─────────────────────────────────────────────────────────────────┐

|

B --> C["3. 如果超时仍未退出,发送 SIGKILL 强制终止"]

|

||||||

│ 1. 发送 SIGTERM 信号给容器主进程(PID 1) │

|

|

||||||

│ ↓ │

|

|

||||||

│ 2. 等待容器优雅退出(默认 10 秒) │

|

|

||||||

│ ↓ │

|

|

||||||

│ 3. 如果超时仍未退出,发送 SIGKILL 强制终止 │

|

|

||||||

└─────────────────────────────────────────────────────────────────┘

|

|

||||||

```

|

```

|

||||||

|

|

||||||

#### 自定义超时时间

|

#### 自定义超时时间

|

||||||

@@ -178,39 +172,20 @@ $ docker restart -t 30 容器名

|

|||||||

|

|

||||||

具体内容如下:

|

具体内容如下:

|

||||||

|

|

||||||

```

|

```mermaid

|

||||||

docker create

|

stateDiagram-v2

|

||||||

│

|

direction TB

|

||||||

▼

|

[*] --> Created : docker create

|

||||||

┌──────────┐

|

Created --> Running : docker start

|

||||||

┌────────│ Created │────────┐

|

Running --> Stopped : docker stop

|

||||||

│ └──────────┘ │

|

Running --> Paused : docker pause

|

||||||

│ │ │

|

Paused --> Running : docker unpause

|

||||||

│ │ docker start│

|

|

||||||

│ ▼ │

|

Created --> Deleted : docker rm

|

||||||

│ ┌──────────┐ │

|

Stopped --> Deleted : docker rm

|

||||||

│ ┌────│ Running │────┐ │

|

Paused --> Deleted : docker rm

|

||||||

│ │ └──────────┘ │ │

|

|

||||||

│ │ │ │ │

|

Deleted --> [*]

|

||||||

│ │ docker │ docker │ │

|

|

||||||

│ │ pause │ stop │ │

|

|

||||||

│ ▼ │ │ │

|

|

||||||

│ ┌──────┐ │ │ │

|

|

||||||

│ │Paused│ │ │ │

|

|

||||||

│ └──────┘ │ │ │

|

|

||||||

│ │ │ │ │

|

|

||||||

│ │ docker │ │ │

|

|

||||||

│ │ unpause │ │ │

|

|

||||||

│ ▼ ▼ │ │

|

|

||||||

│ └──────►┌──────────┐◄┘ │

|

|

||||||

│ │ Stopped │ │

|

|

||||||

│ └──────────┘ │

|

|

||||||

│ │ │

|

|

||||||

│ │ docker rm │

|

|

||||||

│ ▼ │

|

|

||||||

│ ┌──────────┐ │

|

|

||||||

└──────────►│ Deleted │◄────┘

|

|

||||||

└──────────┘

|

|

||||||

```

|

```

|

||||||

|

|

||||||

---

|

---

|

||||||

|

|||||||

@@ -1,8 +1,10 @@

|

|||||||

# 数据管理

|

# 数据管理

|

||||||

|

|

||||||

数据管理 示意图如下:

|

如图 8-1 所示,Docker 数据管理主要围绕三类挂载方式展开。

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

图 8-1 Docker 数据挂载类型示意图

|

||||||

|

|

||||||

这一章介绍如何在 Docker 内部以及容器之间管理数据,在容器中管理数据主要有两种方式:

|

这一章介绍如何在 Docker 内部以及容器之间管理数据,在容器中管理数据主要有两种方式:

|

||||||

|

|

||||||

|

|||||||

@@ -159,7 +159,7 @@ $ ssh-add ~/.ssh/id_rsa

|

|||||||

$ docker build -t test --ssh default=$SSH_AUTH_SOCK .

|

$ docker build -t test --ssh default=$SSH_AUTH_SOCK .

|

||||||

```

|

```

|

||||||

|

|

||||||

### docker compose build 使用 BuildKit

|

### 使用 `docker compose build` 与 BuildKit

|

||||||

|

|

||||||

Docker Compose 同样支持 BuildKit,这使得多服务应用的构建更加高效。

|

Docker Compose 同样支持 BuildKit,这使得多服务应用的构建更加高效。

|

||||||

|

|

||||||

|

|||||||

@@ -18,12 +18,12 @@ Linux 系统请使用以下介绍的方法安装。

|

|||||||

|

|

||||||

> **提示**:版本更新较快,请访问上述链接获取最新版本号,替换下方命令中的版本号。

|

> **提示**:版本更新较快,请访问上述链接获取最新版本号,替换下方命令中的版本号。

|

||||||

|

|

||||||

例如,在 Linux 64 位系统上直接下载对应的二进制包(以 v2.40.3 为例)。

|

例如,在 Linux 64 位系统上直接下载对应的二进制包(以 v5.0.2 为例)。

|

||||||

|

|

||||||

```bash

|

```bash

|

||||||

$ DOCKER_CONFIG=${DOCKER_CONFIG:-$HOME/.docker}

|

$ DOCKER_CONFIG=${DOCKER_CONFIG:-$HOME/.docker}

|

||||||

$ mkdir -p $DOCKER_CONFIG/cli-plugins

|

$ mkdir -p $DOCKER_CONFIG/cli-plugins

|

||||||

$ curl -SL https://github.com/docker/compose/releases/download/v2.40.3/docker-compose-linux-x86_64 -o $DOCKER_CONFIG/cli-plugins/docker-compose

|

$ curl -SL https://github.com/docker/compose/releases/download/v5.0.2/docker-compose-linux-x86_64 -o $DOCKER_CONFIG/cli-plugins/docker-compose

|

||||||

```

|

```

|

||||||

|

|

||||||

之后,执行

|

之后,执行

|

||||||

@@ -38,7 +38,7 @@ $ chmod +x $DOCKER_CONFIG/cli-plugins/docker-compose

|

|||||||

|

|

||||||

```bash

|

```bash

|

||||||

$ docker compose version

|

$ docker compose version

|

||||||

Docker Compose version v2.40.3

|

Docker Compose version v5.0.2

|

||||||

```

|

```

|

||||||

|

|

||||||

### bash 补全命令

|

### bash 补全命令

|

||||||

@@ -46,7 +46,7 @@ Docker Compose version v2.40.3

|

|||||||

运行以下命令:

|

运行以下命令:

|

||||||

|

|

||||||

```bash

|

```bash

|

||||||

$ curl -L https://raw.githubusercontent.com/docker/compose/v2.40.3/contrib/completion/bash/docker-compose | sudo tee /etc/bash_completion.d/docker-compose > /dev/null

|

$ curl -L https://raw.githubusercontent.com/docker/compose/v5.0.2/contrib/completion/bash/docker-compose | sudo tee /etc/bash_completion.d/docker-compose > /dev/null

|

||||||

```

|

```

|

||||||

|

|

||||||

### 卸载

|

### 卸载

|

||||||

|

|||||||

@@ -84,7 +84,7 @@ command: echo "hello world"

|

|||||||

|

|

||||||

### `configs`

|

### `configs`

|

||||||

|

|

||||||

仅用于 `Swarm mode`(已弃用,推荐使用 Kubernetes)。

|

`configs` 来自 Compose Specification。它在 Swarm 中是原生对象;在本地 `docker compose` 模式下通常以文件挂载的形式实现,具体能力取决于 Compose 版本与运行平台。

|

||||||

|

|

||||||

### `cgroup_parent`

|

### `cgroup_parent`

|

||||||

|

|

||||||

@@ -108,7 +108,7 @@ container_name: docker-web-container

|

|||||||

|

|

||||||

### `deploy`

|

### `deploy`

|

||||||

|

|

||||||

仅用于 `Swarm mode`(已弃用,推荐使用 Kubernetes)。

|

`deploy` 用于描述副本数、更新策略、资源限制等部署参数。该字段在 Swarm 中支持最完整;在本地 `docker compose up` 场景下通常只有部分字段生效。

|

||||||

|

|

||||||

### `devices`

|

### `devices`

|

||||||

|

|

||||||

|

|||||||

@@ -6,7 +6,7 @@

|

|||||||

|

|

||||||

### 架构概览

|

### 架构概览

|

||||||

|

|

||||||

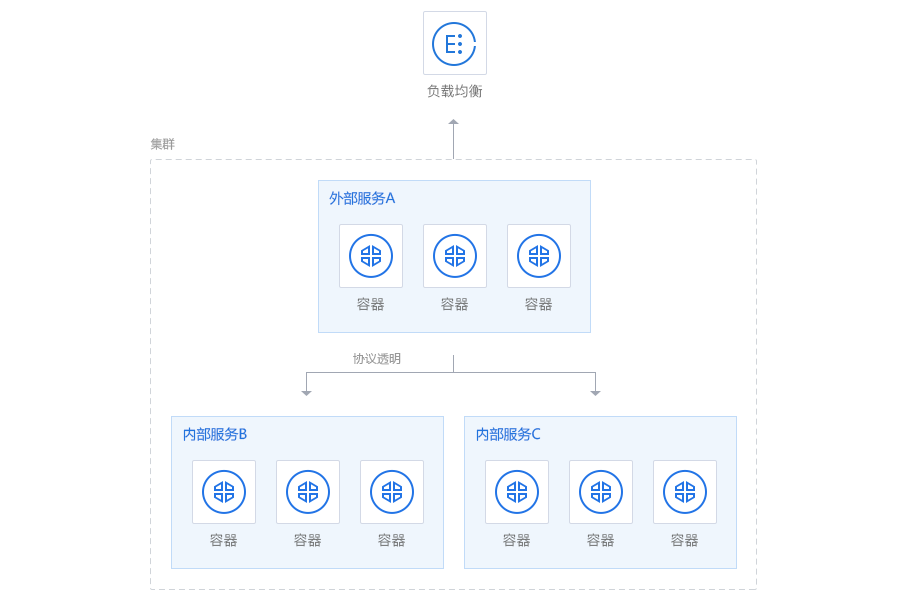

在开始之前,让我们先理解我们要构建的架构:

|

在开始之前,先看整体架构(如图 10-1 所示):

|

||||||

|

|

||||||

```

|

```

|

||||||

┌─────────────────────────────────────────────────────────────┐

|

┌─────────────────────────────────────────────────────────────┐

|

||||||

@@ -28,6 +28,8 @@

|

|||||||

(浏览器访问)

|

(浏览器访问)

|

||||||

```

|

```

|

||||||

|

|

||||||

|

图 10-1 Django + PostgreSQL 的 Compose 架构

|

||||||

|

|

||||||

**关键点**:

|

**关键点**:

|

||||||

- `web` 服务运行 Django 应用,对外暴露 8000 端口

|

- `web` 服务运行 Django 应用,对外暴露 8000 端口

|

||||||

- `db` 服务运行 PostgreSQL 数据库,只在内部网络可访问

|

- `db` 服务运行 PostgreSQL 数据库,只在内部网络可访问

|

||||||

@@ -44,7 +46,7 @@ $ mkdir django-docker && cd django-docker

|

|||||||

|

|

||||||

我们需要创建三个文件:`Dockerfile`、`requirements.txt` 和 `compose.yaml`。

|

我们需要创建三个文件:`Dockerfile`、`requirements.txt` 和 `compose.yaml`。

|

||||||

|

|

||||||

### Step 1: 创建 Dockerfile

|

### 步骤 1:创建 Dockerfile

|

||||||

|

|

||||||

```docker

|

```docker

|

||||||

FROM python:3.12-slim

|

FROM python:3.12-slim

|

||||||

@@ -82,7 +84,7 @@ COPY . /code/

|

|||||||

|

|

||||||

> 💡 **笔者建议**:总是将变化频率低的文件先复制,变化频率高的后复制。这样可以最大化利用 Docker 的构建缓存。

|

> 💡 **笔者建议**:总是将变化频率低的文件先复制,变化频率高的后复制。这样可以最大化利用 Docker 的构建缓存。

|

||||||

|

|

||||||

### Step 2: 创建 requirements.txt

|

### 步骤 2:创建 requirements.txt

|

||||||

|

|

||||||

```txt

|

```txt

|

||||||

Django>=5.0,<6.0

|

Django>=5.0,<6.0

|

||||||

@@ -98,9 +100,9 @@ gunicorn>=21.0,<22.0

|

|||||||

| `psycopg[binary]` | PostgreSQL 数据库驱动(推荐使用 psycopg 3) |

|

| `psycopg[binary]` | PostgreSQL 数据库驱动(推荐使用 psycopg 3) |

|

||||||

| `gunicorn` | 生产环境 WSGI 服务器(可选,开发时可不用) |

|

| `gunicorn` | 生产环境 WSGI 服务器(可选,开发时可不用) |

|

||||||

|

|

||||||

### Step 3: 创建 compose.yaml

|

### 步骤 3:创建 compose.yaml

|

||||||

|

|

||||||

Step 3: 创建 `compose.yaml` 配置如下:

|

配置如下:

|

||||||

|

|

||||||

```yaml

|

```yaml

|

||||||

services:

|

services:

|

||||||

@@ -182,7 +184,7 @@ web:

|

|||||||

| `depends_on` + `healthcheck` | 启动顺序 | 确保数据库就绪后 Django 才启动,避免连接错误 |

|

| `depends_on` + `healthcheck` | 启动顺序 | 确保数据库就绪后 Django 才启动,避免连接错误 |

|

||||||

| `environment` | 环境变量 | 推荐用环境变量管理配置,避免硬编码 |

|

| `environment` | 环境变量 | 推荐用环境变量管理配置,避免硬编码 |

|

||||||

|

|

||||||

### Step 4: 创建 Django 项目

|

### 步骤 4:创建 Django 项目

|

||||||

|

|

||||||

运行以下命令创建新的 Django 项目:

|

运行以下命令创建新的 Django 项目:

|

||||||

|

|

||||||

@@ -214,7 +216,7 @@ django-docker/

|

|||||||

|

|

||||||

> 💡 **Linux 用户注意**:如果遇到权限问题,执行 `sudo chown -R $USER:$USER .`

|

> 💡 **Linux 用户注意**:如果遇到权限问题,执行 `sudo chown -R $USER:$USER .`

|

||||||

|

|

||||||

### Step 5: 配置数据库连接

|

### 步骤 5:配置数据库连接

|

||||||

|

|

||||||

修改 `mysite/settings.py`,配置数据库连接:

|

修改 `mysite/settings.py`,配置数据库连接:

|

||||||

|

|

||||||

@@ -241,7 +243,7 @@ ALLOWED_HOSTS = ['*']

|

|||||||

|

|

||||||

在 Docker Compose 中,各服务通过服务名相互访问。Docker 内置的 DNS 会将 `db` 解析为 db 服务容器的 IP 地址。这是 Docker Compose 的核心功能之一。

|

在 Docker Compose 中,各服务通过服务名相互访问。Docker 内置的 DNS 会将 `db` 解析为 db 服务容器的 IP 地址。这是 Docker Compose 的核心功能之一。

|

||||||

|

|

||||||

### Step 6: 启动应用

|

### 步骤 6:启动应用

|

||||||

|

|

||||||

运行以下命令:

|

运行以下命令:

|

||||||

|

|

||||||

|

|||||||

@@ -6,6 +6,8 @@

|

|||||||

|

|

||||||

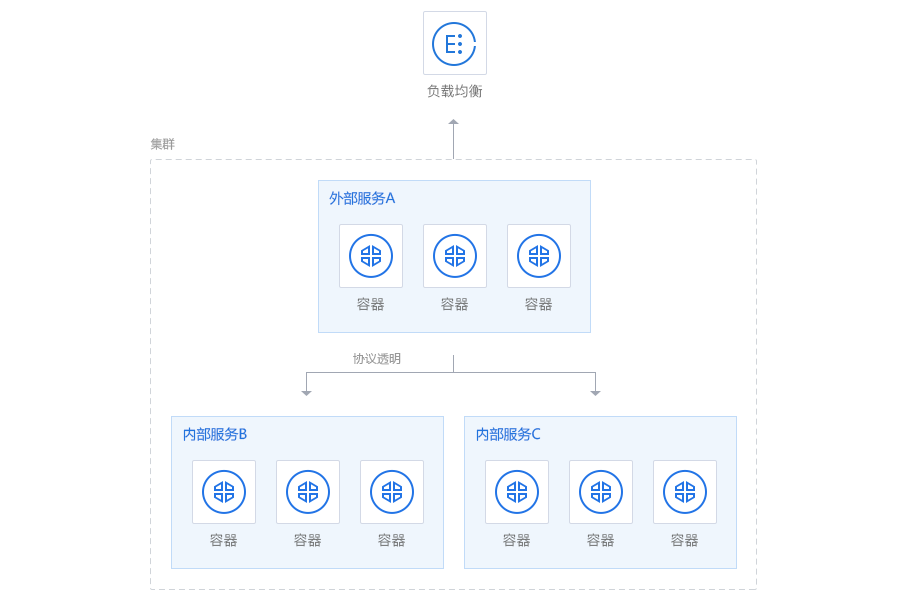

### 架构概览

|

### 架构概览

|

||||||

|

|

||||||

|

如图 10-2 所示,Rails 与 PostgreSQL 在同一 Compose 网络中协同工作。

|

||||||

|

|

||||||

```

|

```

|

||||||

┌─────────────────────────────────────────────────────────────┐

|

┌─────────────────────────────────────────────────────────────┐

|

||||||

│ Docker Compose 网络 │

|

│ Docker Compose 网络 │

|

||||||

@@ -25,6 +27,8 @@

|

|||||||

localhost:3000

|

localhost:3000

|

||||||

```

|

```

|

||||||

|

|

||||||

|

图 10-2 Rails + PostgreSQL 的 Compose 架构

|

||||||

|

|

||||||

### 准备工作

|

### 准备工作

|

||||||

|

|

||||||

创建项目目录:

|

创建项目目录:

|

||||||

@@ -35,7 +39,7 @@ $ mkdir rails-docker && cd rails-docker

|

|||||||

|

|

||||||

需要创建三个文件:`Dockerfile`、`Gemfile` 和 `compose.yaml`。

|

需要创建三个文件:`Dockerfile`、`Gemfile` 和 `compose.yaml`。

|

||||||

|

|

||||||

### Step 1: 创建 Dockerfile

|

### 步骤 1:创建 Dockerfile

|

||||||

|

|

||||||

```docker

|

```docker

|

||||||

FROM ruby:3.2

|

FROM ruby:3.2

|

||||||

@@ -70,7 +74,7 @@ COPY . /myapp

|

|||||||

| `nodejs` | Rails Asset Pipeline 需要 |

|

| `nodejs` | Rails Asset Pipeline 需要 |

|

||||||

| 先复制 Gemfile | 只有依赖变化时才重新 `bundle install` |

|

| 先复制 Gemfile | 只有依赖变化时才重新 `bundle install` |

|

||||||

|

|

||||||

### Step 2: 创建 Gemfile

|

### 步骤 2:创建 Gemfile

|

||||||

|

|

||||||

创建一个初始的 `Gemfile`,稍后会被 `rails new` 覆盖:

|

创建一个初始的 `Gemfile`,稍后会被 `rails new` 覆盖:

|

||||||

|

|

||||||

@@ -85,9 +89,9 @@ gem 'rails', '~> 7.1'

|

|||||||

$ touch Gemfile.lock

|

$ touch Gemfile.lock

|

||||||

```

|

```

|

||||||

|

|

||||||

### Step 3: 创建 compose.yaml

|

### 步骤 3:创建 compose.yaml

|

||||||

|

|

||||||

Step 3: 创建 `compose.yaml` 配置如下:

|

配置如下:

|

||||||

|

|

||||||

```yaml

|

```yaml

|

||||||

services:

|

services:

|

||||||

@@ -123,7 +127,7 @@ volumes:

|

|||||||

| `depends_on: db` | 确保数据库先启动 |

|

| `depends_on: db` | 确保数据库先启动 |

|

||||||

| `DATABASE_URL` | Rails 12-factor 风格的数据库配置 |

|

| `DATABASE_URL` | Rails 12-factor 风格的数据库配置 |

|

||||||

|

|

||||||

### Step 4: 生成 Rails 项目

|

### 步骤 4:生成 Rails 项目

|

||||||

|

|

||||||

使用 `docker compose run` 生成项目骨架:

|

使用 `docker compose run` 生成项目骨架:

|

||||||

|

|

||||||

@@ -149,7 +153,7 @@ compose.yaml bin db public

|

|||||||

|

|

||||||

> ⚠️ **Linux 用户**:如遇权限问题,执行 `sudo chown -R $USER:$USER .`

|

> ⚠️ **Linux 用户**:如遇权限问题,执行 `sudo chown -R $USER:$USER .`

|

||||||

|

|

||||||

### Step 5: 重新构建镜像

|

### 步骤 5:重新构建镜像

|

||||||

|

|

||||||

由于生成了新的 Gemfile,需要重新构建镜像以安装完整依赖:

|

由于生成了新的 Gemfile,需要重新构建镜像以安装完整依赖:

|

||||||

|

|

||||||

@@ -157,7 +161,7 @@ compose.yaml bin db public

|

|||||||

$ docker compose build

|

$ docker compose build

|

||||||

```

|

```

|

||||||

|

|

||||||

### Step 6: 配置数据库连接

|

### 步骤 6:配置数据库连接

|

||||||

|

|

||||||

修改 `config/database.yml`:

|

修改 `config/database.yml`:

|

||||||

|

|

||||||

@@ -181,7 +185,7 @@ production:

|

|||||||

|

|

||||||

> 💡 使用 `DATABASE_URL` 环境变量配置数据库,符合 12-factor 应用原则,便于在不同环境间切换。

|

> 💡 使用 `DATABASE_URL` 环境变量配置数据库,符合 12-factor 应用原则,便于在不同环境间切换。

|

||||||

|

|

||||||

### Step 7: 启动应用

|

### 步骤 7:启动应用

|

||||||

|

|

||||||

运行以下命令:

|

运行以下命令:

|

||||||

|

|

||||||

@@ -201,7 +205,7 @@ web-1 | Puma starting in single mode...

|

|||||||

web-1 | * Listening on http://0.0.0.0:3000

|

web-1 | * Listening on http://0.0.0.0:3000

|

||||||

```

|

```

|

||||||

|

|

||||||

### Step 8: 创建数据库

|

### 步骤 8:创建数据库

|

||||||

|

|

||||||

在另一个终端执行:

|

在另一个终端执行:

|

||||||

|

|

||||||

|

|||||||

@@ -1,3 +1,3 @@

|

|||||||

## 10.9 使用 compose 搭建 LNMP 环境

|

## 10.9 使用 Compose 搭建 LNMP 环境

|

||||||

|

|

||||||

本项目的维护者 [khs1994](https://github.com/khs1994) 的开源项目 [khs1994-docker/lnmp](https://github.com/khs1994-docker/lnmp) 使用 Docker Compose 搭建了一套 LNMP 环境,各位开发者可以参考该项目在 Docker 或 Kubernetes 中运行 LNMP。

|

本项目的维护者 [khs1994](https://github.com/khs1994) 的开源项目 [khs1994-docker/lnmp](https://github.com/khs1994-docker/lnmp) 使用 Docker Compose 搭建了一套 LNMP 环境,各位开发者可以参考该项目在 Docker 或 Kubernetes 中运行 LNMP。

|

||||||

|

|||||||

@@ -123,16 +123,23 @@ $ snyk container test nginx:latest

|

|||||||

|

|

||||||

### 镜像签名验证

|

### 镜像签名验证

|

||||||

|

|

||||||

使用 Docker Content Trust (DCT) 验证镜像来源:

|

当前更推荐使用 Sigstore / Notation 体系进行镜像签名。`Docker Content Trust (DCT)` 已进入退场阶段,不建议作为新项目主方案。

|

||||||

|

|

||||||

|

> 注意:Cosign 默认会把签名写回镜像所在仓库,请使用你有推送权限的镜像地址。

|

||||||

|

|

||||||

```bash

|

```bash

|

||||||

## 启用镜像签名验证

|

## 准备示例镜像

|

||||||

|

$ export IMAGE=<你的仓库地址>/myimage:latest

|

||||||

|

$ docker pull nginx:1.27

|

||||||

|

$ docker tag nginx:1.27 $IMAGE

|

||||||

|

$ docker push $IMAGE

|

||||||

|

|

||||||

$ export DOCKER_CONTENT_TRUST=1

|

## 生成签名密钥(会生成 cosign.key / cosign.pub)

|

||||||

|

$ cosign generate-key-pair

|

||||||

|

|

||||||

## 此后的 pull/push 会验证签名

|

## Cosign: 签名与验证

|

||||||

|

$ cosign sign --key cosign.key $IMAGE

|

||||||

$ docker pull myregistry/myimage:latest

|

$ cosign verify --key cosign.pub $IMAGE

|

||||||

```

|

```

|

||||||

|

|

||||||

---

|

---

|

||||||

@@ -364,13 +371,18 @@ SBOM 类似于食品的配料表,列出了容器镜像中包含的所有软件

|

|||||||

|

|

||||||

- **Cosign**: Sigstore 项目的一部分,用于签署和验证容器镜像。

|

- **Cosign**: Sigstore 项目的一部分,用于签署和验证容器镜像。

|

||||||

```bash

|

```bash

|

||||||

## 签署镜像

|

## 使用有写权限的仓库地址

|

||||||

|

$ export IMAGE=<你的仓库地址>/myimage:tag

|

||||||

|

$ docker pull nginx:1.27

|

||||||

|

$ docker tag nginx:1.27 $IMAGE

|

||||||

|

$ docker push $IMAGE

|

||||||

|

|

||||||

$ cosign sign --key cosign.key myimage:tag

|

## 生成签名密钥(会生成 cosign.key / cosign.pub)

|

||||||

|

$ cosign generate-key-pair

|

||||||

|

|

||||||

## 验证镜像

|

## 签署与验证镜像

|

||||||

|

$ cosign sign --key cosign.key $IMAGE

|

||||||

$ cosign verify --key cosign.pub myimage:tag

|

$ cosign verify --key cosign.pub $IMAGE

|

||||||

```

|

```

|

||||||

|

|

||||||

### 3. SLSA(Supply-chain Levels for Software Artifacts)

|

### 3. SLSA(Supply-chain Levels for Software Artifacts)

|

||||||

@@ -388,7 +400,7 @@ $ cosign verify --key cosign.pub myimage:tag

|

|||||||

| 资源限制 | ⭐⭐⭐ | `-m`, `--cpus` |

|

| 资源限制 | ⭐⭐⭐ | `-m`, `--cpus` |

|

||||||

| 只读文件系统 | ⭐⭐ | `--read-only` |

|

| 只读文件系统 | ⭐⭐ | `--read-only` |

|

||||||

| 最小能力 | ⭐⭐ | `--cap-drop=all` |

|

| 最小能力 | ⭐⭐ | `--cap-drop=all` |

|

||||||

| 镜像签名 | ⭐⭐ | Docker Content Trust |

|

| 镜像签名 | ⭐⭐ | `cosign` / Notation |

|

||||||

|

|

||||||

## 延伸阅读

|

## 延伸阅读

|

||||||

|

|

||||||

|

|||||||

@@ -1,8 +1,10 @@

|

|||||||

## 简介

|

## 简介

|

||||||

|

|

||||||

简介 示意图如下:

|

如图 12-5 所示,etcd 项目使用该标识。

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

图 12-5 etcd 项目标识

|

||||||

|

|

||||||

`etcd` 是 `CoreOS` 团队于 2013 年 6 月发起的开源项目,它的目标是构建一个高可用的分布式键值(`key-value`)数据库,基于 `Go` 语言实现。我们知道,在分布式系统中,各种服务的配置信息的管理分享,服务的发现是一个很基本同时也是很重要的问题。`CoreOS` 项目就希望基于 `etcd` 来解决这一问题。

|

`etcd` 是 `CoreOS` 团队于 2013 年 6 月发起的开源项目,它的目标是构建一个高可用的分布式键值(`key-value`)数据库,基于 `Go` 语言实现。我们知道,在分布式系统中,各种服务的配置信息的管理分享,服务的发现是一个很基本同时也是很重要的问题。`CoreOS` 项目就希望基于 `etcd` 来解决这一问题。

|

||||||

|

|

||||||

|

|||||||

@@ -54,7 +54,7 @@ kubectl [command]

|

|||||||

|

|

||||||

## expose

|

## expose

|

||||||

|

|

||||||

将 replication controller service 或 pod 暴露为新的 kubernetes service

|

将 replication controller service 或 pod 暴露为新的 Kubernetes service

|

||||||

|

|

||||||

## label

|

## label

|

||||||

|

|

||||||

@@ -62,7 +62,7 @@ kubectl [command]

|

|||||||

|

|

||||||

## config

|

## config

|

||||||

|

|

||||||

修改 kubernetes 配置文件

|

修改 Kubernetes 配置文件

|

||||||

|

|

||||||

## cluster-info

|

## cluster-info

|

||||||

|

|

||||||

|

|||||||

@@ -1,8 +1,10 @@

|

|||||||

## 基本概念

|

## 基本概念

|

||||||

|

|

||||||

基本概念 示意图如下:

|

如图 12-2 所示,Kubernetes 由控制平面与工作节点构成。

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

图 12-2 Kubernetes 基本概念示意图

|

||||||

|

|

||||||

* 节点(`Node`):一个节点是一个运行 Kubernetes 中的主机。

|

* 节点(`Node`):一个节点是一个运行 Kubernetes 中的主机。

|

||||||

* 容器组(`Pod`):一个 Pod 对应于由若干容器组成的一个容器组,同个组内的容器共享一个存储卷(volume)。

|

* 容器组(`Pod`):一个 Pod 对应于由若干容器组成的一个容器组,同个组内的容器共享一个存储卷(volume)。

|

||||||

|

|||||||

@@ -13,10 +13,12 @@

|

|||||||

|

|

||||||

### 运行原理

|

### 运行原理

|

||||||

|

|

||||||

下面这张图完整展示了 Kubernetes 的运行原理。

|

如图 12-3 所示,该图完整展示了 Kubernetes 的运行原理。

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

图 12-3 Kubernetes 运行原理图

|

||||||

|

|

||||||

可见,Kubernetes 首先是一套分布式系统,由多个节点组成,节点分为两类:一类是属于管理平面的主节点/控制节点(Master Node);一类是属于运行平面的工作节点(Worker Node)。

|

可见,Kubernetes 首先是一套分布式系统,由多个节点组成,节点分为两类:一类是属于管理平面的主节点/控制节点(Master Node);一类是属于运行平面的工作节点(Worker Node)。

|

||||||

|

|

||||||

显然,复杂的工作肯定都交给控制节点去做了,工作节点负责提供稳定的操作接口和能力抽象即可。

|

显然,复杂的工作肯定都交给控制节点去做了,工作节点负责提供稳定的操作接口和能力抽象即可。

|

||||||

@@ -49,3 +51,5 @@

|

|||||||

* kube-proxy 是一个简单的网络访问代理,同时也是一个 Load Balancer。它负责将访问到某个服务的请求具体分配给工作节点上的 Pod(同一类标签)。

|

* kube-proxy 是一个简单的网络访问代理,同时也是一个 Load Balancer。它负责将访问到某个服务的请求具体分配给工作节点上的 Pod(同一类标签)。

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

图 12-4 kube-proxy 请求转发示意图

|

||||||

|

|||||||

@@ -1,8 +1,10 @@

|

|||||||

## Kubernetes 简介

|

## Kubernetes 简介

|

||||||

|

|

||||||

Kubernetes 简介 示意图如下:

|

如图 12-1 所示,Kubernetes 使用舵手图标作为项目标识。

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

图 12-1 Kubernetes 项目标识

|

||||||

|

|

||||||

### 什么是 Kubernetes

|

### 什么是 Kubernetes

|

||||||

|

|

||||||

|

|||||||

@@ -31,7 +31,7 @@ spec:

|

|||||||

spec:

|

spec:

|

||||||

containers:

|

containers:

|

||||||

- name: nginx

|

- name: nginx

|

||||||

image: nginx:1.24

|

image: nginx:1.27

|

||||||

ports:

|

ports:

|

||||||

- containerPort: 80

|

- containerPort: 80

|

||||||

```

|

```

|

||||||

@@ -77,7 +77,7 @@ kubectl get svc nginx-service

|

|||||||

|

|

||||||

### 步骤 3:模拟滚动更新(Rolling Update)

|

### 步骤 3:模拟滚动更新(Rolling Update)

|

||||||

|

|

||||||

修改 `nginx-deployment.yaml`,将镜像版本改为 `nginx:latest`。

|

修改 `nginx-deployment.yaml`,将镜像版本改为 `nginx:1.27-alpine`。

|

||||||

|

|

||||||

```bash

|

```bash

|

||||||

kubectl apply -f nginx-deployment.yaml

|

kubectl apply -f nginx-deployment.yaml

|

||||||

|

|||||||

@@ -34,7 +34,7 @@ sudo k3s kubectl get nodes

|

|||||||

输出类似:

|

输出类似:

|

||||||

```

|

```

|

||||||

NAME STATUS ROLES AGE VERSION

|

NAME STATUS ROLES AGE VERSION

|

||||||

k3s-master Ready control-plane,master 1m v1.28.2+k3s1

|

k3s-master Ready control-plane,master 1m v1.35.1+k3s1

|

||||||

```

|

```

|

||||||

|

|

||||||

### 快速使用

|

### 快速使用

|

||||||

|

|||||||

@@ -1,8 +1,8 @@

|

|||||||

## 使用 kubeadm 部署 kubernetes(使用 Docker)

|

## 使用 kubeadm 部署 Kubernetes(使用 Docker)

|

||||||

|

|

||||||

`kubeadm` 提供了 `kubeadm init` 以及 `kubeadm join` 这两个命令作为快速创建 `kubernetes` 集群的最佳实践。

|

`kubeadm` 提供了 `kubeadm init` 以及 `kubeadm join` 这两个命令,作为快速创建 `Kubernetes` 集群的最佳实践。

|

||||||

|

|

||||||

> ⚠️ **重要说明**:自 Kubernetes 1.24 起,内置 `dockershim` 已被移除,Kubernetes 默认不再直接使用 Docker Engine 作为容器运行时(CRI)。因此,**更推荐参考**同目录下的《[使用 kubeadm 部署 kubernetes(CRI 使用 containerd)](kubeadm.md)》。

|

> ⚠️ **重要说明**:自 Kubernetes 1.24 起,内置 `dockershim` 已被移除,Kubernetes 默认不再直接使用 Docker Engine 作为容器运行时(CRI)。因此,**更推荐参考**同目录下的《[使用 kubeadm 部署 Kubernetes(CRI 使用 containerd)](kubeadm.md)》。

|

||||||

>

|

>

|

||||||

> 本文档主要用于历史环境/学习目的:如果你确实需要在较新版本中继续使用 Docker Engine,通常需要额外部署 `cri-dockerd` 并在 `kubeadm init/join` 中指定 `--cri-socket`。

|

> 本文档主要用于历史环境/学习目的:如果你确实需要在较新版本中继续使用 Docker Engine,通常需要额外部署 `cri-dockerd` 并在 `kubeadm init/join` 中指定 `--cri-socket`。

|

||||||

|

|

||||||

|

|||||||

@@ -1,6 +1,6 @@

|

|||||||

## 使用 kubeadm 部署 kubernetes(CRI 使用 containerd)

|

## 使用 kubeadm 部署 Kubernetes(CRI 使用 containerd)

|

||||||

|

|

||||||

`kubeadm` 提供了 `kubeadm init` 以及 `kubeadm join` 这两个命令作为快速创建 `kubernetes` 集群的最佳实践。

|

`kubeadm` 提供了 `kubeadm init` 以及 `kubeadm join` 这两个命令,作为快速创建 `Kubernetes` 集群的最佳实践。

|

||||||

|

|

||||||

> **版本说明**:Kubernetes 版本更新较快(约每 4 个月一个新版本),本文档基于 Kubernetes 1.35 编写。请访问 [Kubernetes 官方发布页](https://kubernetes.io/releases/) 获取最新版本信息。

|

> **版本说明**:Kubernetes 版本更新较快(约每 4 个月一个新版本),本文档基于 Kubernetes 1.35 编写。请访问 [Kubernetes 官方发布页](https://kubernetes.io/releases/) 获取最新版本信息。

|

||||||

|

|

||||||

|

|||||||

@@ -1,3 +1,3 @@

|

|||||||

## 一步步部署 kubernetes 集群

|

## 一步步部署 Kubernetes 集群

|

||||||

|

|

||||||

可以参考 [opsnull/follow-me-install-kubernetes-cluster](https://github.com/opsnull/follow-me-install-kubernetes-cluster) 项目一步步部署 kubernetes 集群。

|

可以参考 [opsnull/follow-me-install-kubernetes-cluster](https://github.com/opsnull/follow-me-install-kubernetes-cluster) 项目一步步部署 Kubernetes 集群。

|

||||||

|

|||||||

@@ -1,13 +1,17 @@

|

|||||||

## 阿里云

|

## 阿里云

|

||||||

|

|

||||||

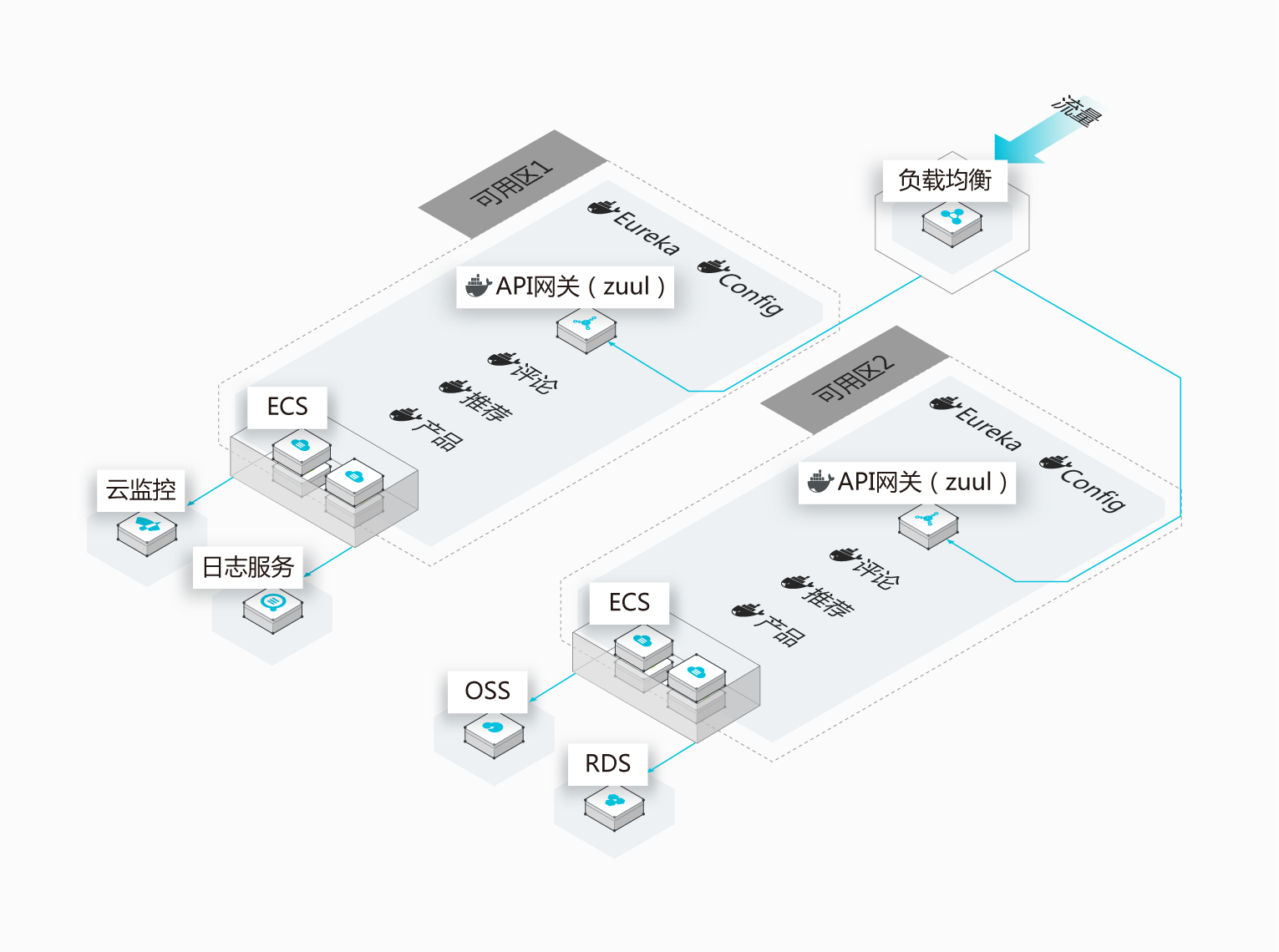

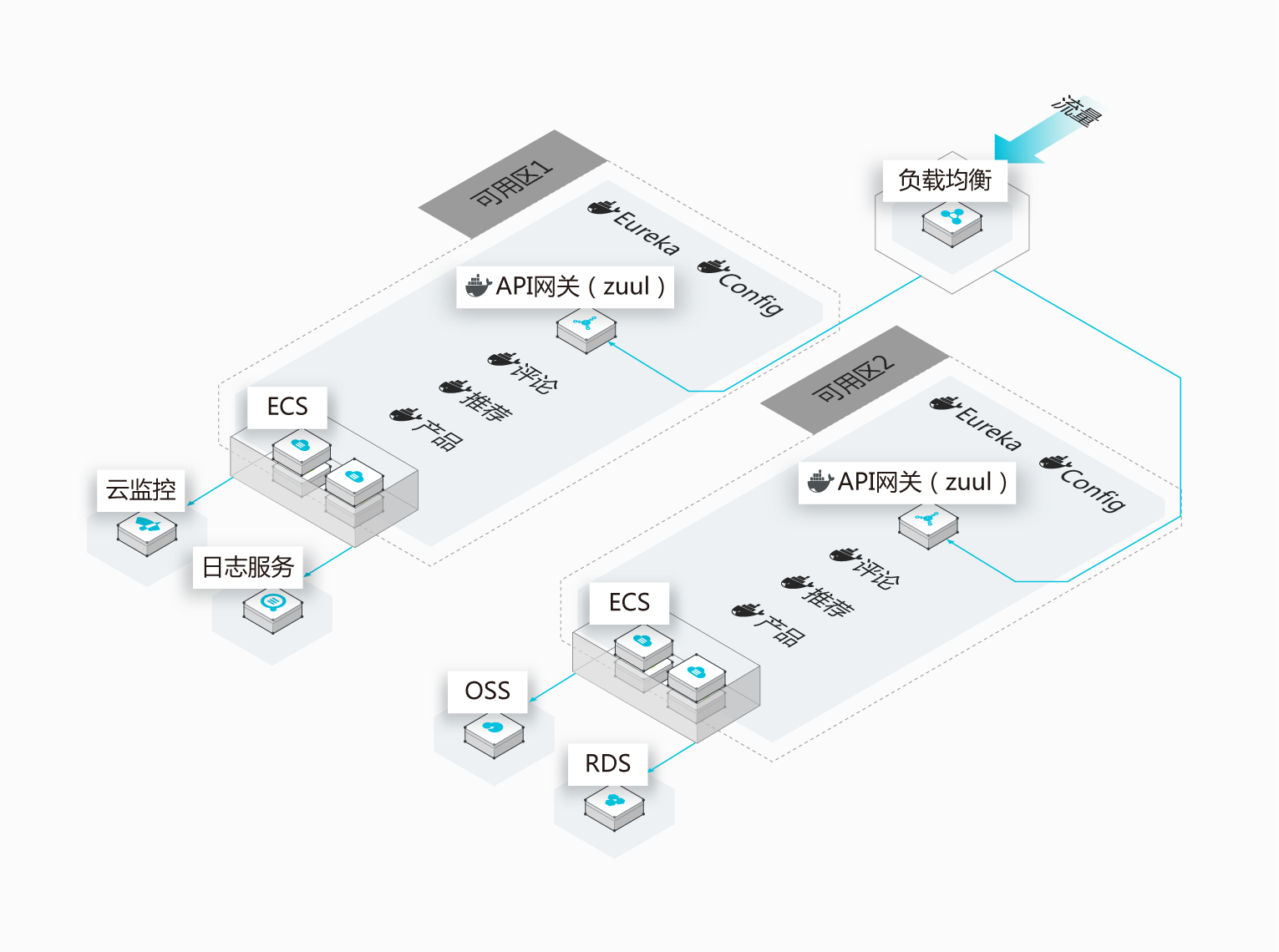

阿里云 示意图如下:

|

如图 13-3 所示,阿里云是国内主流云服务平台之一。

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

图 13-3 阿里云标识

|

||||||

|

|

||||||

[阿里云](https://www.aliyun.com/?source=5176.11533457\&userCode=8lx5zmtu\&type=copy) 创立于 2009 年,是中国较早的云计算平台。阿里云致力于提供安全、可靠的计算和数据处理能力。

|

[阿里云](https://www.aliyun.com/?source=5176.11533457\&userCode=8lx5zmtu\&type=copy) 创立于 2009 年,是中国较早的云计算平台。阿里云致力于提供安全、可靠的计算和数据处理能力。

|

||||||

|

|

||||||

[阿里云](https://www.aliyun.com/?source=5176.11533457\&userCode=8lx5zmtu\&type=copy) 的客户群体中,活跃着微博、虎牙、魅族、优酷等一大批明星互联网公司。在天猫双 11 全球狂欢节等极富挑战的应用场景中,阿里云保持着良好的运行纪录。

|

[阿里云](https://www.aliyun.com/?source=5176.11533457\&userCode=8lx5zmtu\&type=copy) 的客户群体中,活跃着微博、虎牙、魅族、优酷等一大批明星互联网公司。在天猫双 11 全球狂欢节等极富挑战的应用场景中,阿里云保持着良好的运行纪录。

|

||||||

|

|

||||||

[阿里云容器服务 Kubernetes 版 ACK](https://www.aliyun.com/product/kubernetes?source=5176.11533457\&userCode=8lx5zmtu\&type=copy) 提供了高性能、可伸缩的容器应用管理服务,支持在一组云服务器上通过 Docker 容器来进行应用生命周期管理。容器服务极大简化了用户对容器管理集群的搭建工作,无缝整合了阿里云虚拟化、存储、网络和安全能力。容器服务提供了多种应用发布方式和流水线般的持续交付能力,原生支持微服务架构,助力用户无缝上云和跨云管理。

|

[阿里云容器服务 Kubernetes 版 ACK](https://www.aliyun.com/product/kubernetes?source=5176.11533457\&userCode=8lx5zmtu\&type=copy) 提供了高性能、可伸缩的容器应用管理服务,支持在一组云服务器上通过 Docker 容器来进行应用生命周期管理。容器服务极大简化了用户对容器管理集群的搭建工作,无缝整合了阿里云虚拟化、存储、网络和安全能力。容器服务提供了多种应用发布方式和流水线般的持续交付能力,原生支持微服务架构,助力用户无缝上云和跨云管理。

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

图 13-4 阿里云容器服务示意图

|

||||||

|

|||||||

@@ -1,13 +1,26 @@

|

|||||||

## 亚马逊云

|

## 亚马逊云

|

||||||

|

|

||||||

亚马逊云 示意图如下:

|

如图 13-1 所示,AWS 是全球主流云服务平台之一。

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

图 13-1 AWS 标识

|

||||||

|

|

||||||

[AWS](https://www.amazonaws.cn),即 Amazon Web Services,是亚马逊(Amazon)公司的 IaaS 和 PaaS 平台服务。AWS 提供了一整套基础设施和应用程序服务,使用户几乎能够在云中运行一切应用程序:从企业应用程序和大数据项目,到社交游戏和移动应用程序。AWS 面向用户提供包括弹性计算、存储、数据库、应用程序在内的一整套云计算服务,能够帮助企业降低 IT 投入成本和维护成本。

|

[AWS](https://www.amazonaws.cn),即 Amazon Web Services,是亚马逊(Amazon)公司的 IaaS 和 PaaS 平台服务。AWS 提供了一整套基础设施和应用程序服务,使用户几乎能够在云中运行一切应用程序:从企业应用程序和大数据项目,到社交游戏和移动应用程序。AWS 面向用户提供包括弹性计算、存储、数据库、应用程序在内的一整套云计算服务,能够帮助企业降低 IT 投入成本和维护成本。

|

||||||

|

|

||||||

自 2006 年初起,亚马逊 AWS 开始在云中为各种规模的公司提供技术服务平台。利用亚马逊 AWS,软件开发人员可以轻松购买计算、存储、数据库和其他基于 Internet 的服务来支持其应用程序。开发人员能够灵活选择任何开发平台或编程环境,以便于其尝试解决问题。由于开发人员只需按使用量付费,无需前期资本支出,亚马逊 AWS 是向最终用户交付计算资源、保存的数据和其他应用程序的一种经济划算的方式。

|

在容器领域,AWS 目前主流能力可以按场景分为四类:

|

||||||

|

|

||||||

2015 年 AWS 正式发布了 EC2 容器服务(ECS)。ECS 的目的是让 Docker 容器变的更加简单,它提供了一个集群和编排的层,用来控制主机上的容器部署,以及部署之后的集群内的容器的生命周期管理。ECS 是诸如 Docker Swarm、Kubernetes、Mesos 等工具的替代,它们工作在同一个层,除了作为一个服务来提供。这些工具和 ECS 不同的地方在于,前者需要用户自己来部署和管理,而 ECS 是“作为服务”来提供的。

|

1. `Amazon EKS`:托管 Kubernetes 控制平面,适合标准云原生工作负载。

|

||||||

|

2. `Amazon ECS`:AWS 原生容器编排服务,适合深度集成 AWS 生态(IAM、ALB、CloudWatch)场景。

|

||||||

|

3. `AWS Fargate`:无服务器容器运行时,可与 EKS/ECS 结合使用,减少节点运维。

|

||||||

|

4. `Amazon ECR`:镜像仓库服务,提供私有镜像管理、扫描与访问控制。

|

||||||

|

|

||||||

|

实践建议:

|

||||||

|

|

||||||

|

* 团队已具备 Kubernetes 经验,优先选择 EKS;

|

||||||

|

* 追求更低运维复杂度且业务主要运行在 AWS,可优先 ECS + Fargate;

|

||||||

|