mirror of

https://github.com/yeasy/docker_practice.git

synced 2026-03-10 20:04:36 +00:00

Compare commits

34 Commits

| Author | SHA1 | Date | |

|---|---|---|---|

|

|

d6fff9a3f7 | ||

|

|

fc276d3b4f | ||

|

|

40ded62baa | ||

|

|

89b0dc4425 | ||

|

|

330e084e00 | ||

|

|

e62b203f1a | ||

|

|

cb6bf74a2e | ||

|

|

a980e34276 | ||

|

|

3d33e00802 | ||

|

|

1a820c8c8b | ||

|

|

585b364574 | ||

|

|

a0a5de7f11 | ||

|

|

83ba6b7b47 | ||

|

|

53f20dede7 | ||

|

|

48c8b50cf7 | ||

|

|

70ef2cba58 | ||

|

|

f5cfa4140a | ||

|

|

d174cf327c | ||

|

|

6a9ce44c5a | ||

|

|

c09f66da55 | ||

|

|

635e05ad34 | ||

|

|

6f22d0f5f0 | ||

|

|

17517e26b7 | ||

|

|

9fcaff6673 | ||

|

|

a096947382 | ||

|

|

be09a95d0d | ||

|

|

3af007b176 | ||

|

|

551dcfd2cb | ||

|

|

0d2654fbf2 | ||

|

|

3894ba56bc | ||

|

|

0dd0d036a2 | ||

|

|

a9c4189c0c | ||

|

|

56deeaee0f | ||

|

|

0ff67cc893 |

12

.gitignore

vendored

12

.gitignore

vendored

@@ -21,11 +21,7 @@ docker-compose.override.yml

|

||||

__pycache__/

|

||||

|

||||

# Check scripts

|

||||

check_project_rules.py

|

||||

check_dashes.py

|

||||

checker.py

|

||||

find_lists_no_space.py

|

||||

fix_missing_spaces.py

|

||||

fix_project_rules.py

|

||||

fixer.py

|

||||

format_headings.py

|

||||

check*.py

|

||||

find*.py

|

||||

fix*.py

|

||||

format*.py

|

||||

|

||||

@@ -45,7 +45,7 @@ $ docker run -d -p 8080:80 my-hello-world

|

||||

|

||||

### 1.1.5 访问测试

|

||||

|

||||

打开浏览器访问 [http://localhost:8080](http://localhost:8080),你应该能看到 “Hello,Docker!”。

|

||||

打开浏览器访问 [http://localhost:8080](http://localhost:8080),你应该能看到 “Hello, Docker!”。

|

||||

|

||||

### 1.1.6 清理

|

||||

|

||||

|

||||

@@ -102,7 +102,7 @@ $ docker compose up

|

||||

|

||||

Docker 容器共享宿主机内核,无需为每个应用运行完整的操作系统。以一台 64GB 内存的物理服务器为例:

|

||||

- **传统虚拟机方案**:每个虚拟机都需要运行完整的操作系统(每个额外占用如 2GB 内存),产生大量资源开销,实际可用于应用的内存可能只有约 18GB。

|

||||

- **Docker 方案**:容器直接共享宿主机系统,只需付出很少的基础开销(OS及引擎约 4GB),即可将约 60GB 的内存全部用于实际应用。

|

||||

- **Docker 方案**:容器直接共享宿主机系统,只需付出很少的基础开销(OS 及引擎约 4GB),即可将约 60GB 的内存全部用于实际应用。

|

||||

|

||||

```mermaid

|

||||

flowchart TD

|

||||

@@ -200,13 +200,7 @@ flowchart TD

|

||||

|

||||

### 1.3.5 与传统虚拟机的对比总结

|

||||

|

||||

下表对比了容器技术与传统虚拟机的区别:

|

||||

关于容器与虚拟机的详细特性对比,请参阅 [1.2.3 Docker vs 虚拟机](1.2_what.md) 中的对比表。总结来说:

|

||||

|

||||

| 特性 | Docker 容器 | 传统虚拟机 |

|

||||

|:------|:-----------|:-----------|

|

||||

| 启动速度 | 秒级 | 分钟级 |

|

||||

| 磁盘占用 | MB 级别 | GB 级别 |

|

||||

| 性能 | 接近原生 | 有 5-20% 损耗 |

|

||||

| 单机支持量 | 上千个容器 | 几十个虚拟机 |

|

||||

| 隔离性 | 进程级别 | 完全隔离 |

|

||||

| 最佳场景 | 微服务、CI/CD、开发环境 | 多租户、高安全需求 |

|

||||

- **性能差异**:虚拟机通常有 5-20% 的性能损耗,而容器接近原生性能。

|

||||

- **最佳场景**:Docker 容器适合微服务、CI/CD、开发环境;虚拟机适合多租户、高安全需求场景。

|

||||

|

||||

@@ -2,13 +2,15 @@

|

||||

|

||||

本章将带领你进入 **Docker** 的世界。

|

||||

|

||||

> **版本提示**:本书内容及示例基于 **Docker Engine v29.x** 及以上版本。值得注意的是,自 Docker Engine v29 起,官方在全新安装场景下 **默认启用了 `containerd image store` 作为镜像存储后端**(取代了传统的经典存储引擎如 overlay2 graph driver)。这项底层革新极大增强了 Docker 对多架构镜像(Multi-platform)、以及软件供应链安全元数据(Attestations, SBOM, Provenance)的本地支持原生性。

|

||||

|

||||

## 本章内容

|

||||

|

||||

* [快速上手](1.1_quickstart.md)

|

||||

* 通过一个简单的 Web 应用例子,带你快速体验 Docker 的核心流程:构建镜像、运行容器。

|

||||

|

||||

* [什么是 Docker](1.2_what.md)

|

||||

* 介绍 Docker 的起源、发展历程以及其背后的核心技术 (Cgroups,Namespaces,UnionFS)。

|

||||

* 介绍 Docker 的起源、发展历程以及其背后的核心技术 (Cgroups,Namespaces,UnionFS,以及 `containerd` 引擎的演进)。

|

||||

* 了解 Docker 是如何改变软件交付方式的。

|

||||

|

||||

* [为什么要用 Docker](1.3_why.md)

|

||||

|

||||

@@ -6,3 +6,6 @@

|

||||

- Docker 推动了容器技术的标准化 (OCI) 和生态发展

|

||||

|

||||

Docker 的核心价值可以用一句话概括:**让应用的开发、测试、部署保持一致,同时极大提高资源利用效率。** 笔者认为,对于现代软件开发者来说,Docker 已经不是 “要不要学” 的问题,而是 **必备技能**。无论你是前端、后端、运维还是全栈开发者,掌握 Docker 都能让你的工作更高效。

|

||||

---

|

||||

|

||||

> 📝 **发现错误或有改进建议?** 欢迎提交 [Issue](https://github.com/yeasy/docker_practice/issues) 或 [PR](https://github.com/yeasy/docker_practice/pulls)。

|

||||

|

||||

@@ -123,7 +123,6 @@ RUN apt-get install -y build-essential # 安装编译工具(约 200MB)

|

||||

RUN make && make install # 编译应用

|

||||

RUN apt-get remove build-essential # 试图删除编译工具

|

||||

## 结果:镜像仍然包含 200MB 的编译工具!

|

||||

|

||||

```

|

||||

|

||||

```docker

|

||||

|

||||

@@ -56,7 +56,7 @@ flowchart TB

|

||||

一个完整的 Docker 镜像名称由 Registry 地址、用户名/组织名、仓库名和标签组成。了解其结构有助于我们更准确地定位镜像。基本格式如下:

|

||||

|

||||

```bash

|

||||

[registry地址/][用户名/]仓库名[:标签]

|

||||

[registry 地址/][用户名/]仓库名[:标签]

|

||||

```

|

||||

|

||||

示例:

|

||||

|

||||

@@ -7,3 +7,9 @@

|

||||

* **仓库** (`Repository`):镜像构建完成后,可以很容易的在当前宿主机上运行,但是,如果需要在其它服务器上使用这个镜像,我们就需要一个集中的存储、分发镜像的服务,Docker Registry 就是这样的服务。

|

||||

|

||||

理解了这三个概念,就理解了 **Docker** 的整个生命周期。

|

||||

|

||||

## 本章内容

|

||||

|

||||

* [Docker 镜像](2.1_image.md)

|

||||

* [Docker 容器](2.2_container.md)

|

||||

* [Docker 仓库](2.3_repository.md)

|

||||

|

||||

@@ -1,40 +1,18 @@

|

||||

## 本章小结

|

||||

|

||||

本章介绍了 Docker 的三个核心概念:镜像、容器和仓库。

|

||||

|

||||

| 概念 | 要点 |

|

||||

|------|------|

|

||||

| **镜像是什么** | 只读的应用模板,包含运行所需的一切 |

|

||||

| **分层存储** | 多层叠加,共享基础层,节省空间 |

|

||||

| **只读特性** | 构建后不可修改,保证一致性 |

|

||||

| **层的陷阱** | 删除操作只是标记,不减小体积 |

|

||||

|

||||

理解了镜像,接下来让我们学习[容器](2.2_container.md)——镜像的运行实例。

|

||||

|

||||

### 2.4.1 延伸阅读

|

||||

|

||||

- [获取镜像](../04_image/4.1_pull.md):从 Registry 下载镜像

|

||||

- [使用 Dockerfile 定制镜像](../04_image/4.5_build.md):创建自己的镜像

|

||||

- [Dockerfile 最佳实践](../appendix/best_practices.md):构建高质量镜像的技巧

|

||||

- [底层实现 - 联合文件系统](../12_implementation/12.4_ufs.md):深入理解分层存储的技术原理

|

||||

|

||||

| 概念 | 要点 |

|

||||

|------|------|

|

||||

| **容器是什么** | 镜像的运行实例,本质是隔离的进程 |

|

||||

| **容器 vs 虚拟机** | 共享内核,更轻量,但隔离性较弱 |

|

||||

| **存储层** | 可写层随容器删除而消失 |

|

||||

| **数据持久化** | 使用 Volume 或 Bind Mount |

|

||||

| **生命周期** | 与主进程 (PID 1) 绑定 |

|

||||

|

||||

理解了镜像和容器,接下来让我们学习[仓库](2.3_repository.md)——存储和分发镜像的服务。

|

||||

|

||||

### 2.4.2 延伸阅读

|

||||

|

||||

- [启动容器](../05_container/5.1_run.md):详细的容器启动选项

|

||||

- [后台运行](../05_container/5.2_daemon.md):理解容器为什么会 “立即退出”

|

||||

- [进入容器](../05_container/5.4_attach_exec.md):如何操作运行中的容器

|

||||

- [数据管理](../08_data/README.md):Volume 和数据持久化详解

|

||||

|

||||

| 概念 | 要点 |

|

||||

|------|------|

|

||||

| **Registry** | 存储和分发镜像的服务 |

|

||||

| **仓库 (Repository)** | 同一软件的镜像集合 |

|

||||

| **标签 (Tag)** | 版本标识,默认为 latest |

|

||||

@@ -43,9 +21,20 @@

|

||||

|

||||

现在你已经了解了 Docker 的三个核心概念:[镜像](2.1_image.md)、[容器](2.2_container.md)和仓库。接下来,让我们开始[安装 Docker](../03_install/README.md),动手实践!

|

||||

|

||||

### 2.4.3 延伸阅读

|

||||

### 延伸阅读

|

||||

|

||||

- [获取镜像](../04_image/4.1_pull.md):从 Registry 下载镜像

|

||||

- [使用 Dockerfile 定制镜像](../04_image/4.5_build.md):创建自己的镜像

|

||||

- [Dockerfile 最佳实践](../appendix/best_practices.md):构建高质量镜像的技巧

|

||||

- [底层实现 - 联合文件系统](../12_implementation/12.4_ufs.md):深入理解分层存储的技术原理

|

||||

- [启动容器](../05_container/5.1_run.md):详细的容器启动选项

|

||||

- [后台运行](../05_container/5.2_daemon.md):理解容器为什么会“立即退出”

|

||||

- [进入容器](../05_container/5.4_attach_exec.md):如何操作运行中的容器

|

||||

- [数据管理](../08_data/README.md):Volume 和数据持久化详解

|

||||

- [Docker Hub](../06_repository/6.1_dockerhub.md):Docker Hub 的详细使用

|

||||

- [私有仓库](../06_repository/6.2_registry.md):搭建私有 Registry

|

||||

- [私有仓库高级配置](../06_repository/6.3_registry_auth.md):认证、TLS 配置

|

||||

- [镜像加速器](../03_install/3.9_mirror.md):配置镜像加速

|

||||

---

|

||||

|

||||

> 📝 **发现错误或有改进建议?** 欢迎提交 [Issue](https://github.com/yeasy/docker_practice/issues) 或 [PR](https://github.com/yeasy/docker_practice/pulls)。

|

||||

|

||||

@@ -122,7 +122,12 @@ $ sudo systemctl start docker

|

||||

|

||||

### 3.1.5 建立 docker 用户组

|

||||

|

||||

默认情况下,`docker` 命令会使用 [Unix socket](https://en.wikipedia.org/wiki/Unix_domain_socket) 与 Docker 引擎通讯。而只有 `root` 用户和 `docker` 组的用户才可以访问 Docker 引擎的 Unix socket。出于安全考虑,一般 Linux 系统上不会直接使用 `root` 用户。因此,更好地做法是将需要使用 `docker` 的用户加入 `docker` 用户组。

|

||||

默认情况下,`docker` 命令会使用 [Unix socket](https://en.wikipedia.org/wiki/Unix_domain_socket) 与 Docker 引擎通讯。而只有 `root` 用户和 `docker` 组的用户才可以访问 Docker 引擎的 Unix socket。出于安全考虑,一般 Linux 系统上不会直接使用 `root` 用户。因此,更好的做法是将需要使用 `docker` 的用户加入 `docker` 用户组。

|

||||

|

||||

> ⚠️ **安全警告:`docker` 用户组等同于 `root` 权限**

|

||||

>

|

||||

> 将用户加入 `docker` 组免去了每次执行 `docker` 命令时输入 `sudo` 的繁琐,但这也意味着该用户可以轻易获取主机的最高 root 权限(例如通过挂载根目录运行容器)。

|

||||

> 如果你在一个多用户共享的生产系统上配置,切勿随意将普通用户加入此组。此时,更安全的替代方案是使用官方提供的 **[Rootless 模式 (Rootless mode)](https://docs.docker.com/engine/security/rootless/)**,它允许在没有任何 root 权限的情况下运行 Docker 守护进程和容器。

|

||||

|

||||

建立 `docker` 组:

|

||||

|

||||

|

||||

@@ -113,7 +113,12 @@ $ sudo systemctl start docker

|

||||

|

||||

### 3.2.5 建立 docker 用户组

|

||||

|

||||

默认情况下,`docker` 命令会使用 [Unix socket](https://en.wikipedia.org/wiki/Unix_domain_socket) 与 Docker 引擎通讯。而只有 `root` 用户和 `docker` 组的用户才可以访问 Docker 引擎的 Unix socket。出于安全考虑,一般 Linux 系统上不会直接使用 `root` 用户。因此,更好地做法是将需要使用 `docker` 的用户加入 `docker` 用户组。

|

||||

默认情况下,`docker` 命令会使用 [Unix socket](https://en.wikipedia.org/wiki/Unix_domain_socket) 与 Docker 引擎通讯。而只有 `root` 用户和 `docker` 组的用户才可以访问 Docker 引擎的 Unix socket。出于安全考虑,一般 Linux 系统上不会直接使用 `root` 用户。因此,更好的做法是将需要使用 `docker` 的用户加入 `docker` 用户组。

|

||||

|

||||

> ⚠️ **安全警告:`docker` 用户组等同于 `root` 权限**

|

||||

>

|

||||

> 将用户加入 `docker` 组免去了每次执行 `docker` 命令时输入 `sudo` 的繁琐,但这也意味着该用户可以轻易获取主机的最高 root 权限(例如通过挂载根目录运行容器)。

|

||||

> 如果你在一个多用户共享的生产系统上配置,切勿随意将普通用户加入此组。此时,更安全的替代方案是使用官方提供的 **[Rootless 模式 (Rootless mode)](https://docs.docker.com/engine/security/rootless/)**,它允许在没有任何 root 权限的情况下运行 Docker 守护进程和容器。

|

||||

|

||||

建立 `docker` 组:

|

||||

|

||||

|

||||

@@ -121,7 +121,12 @@ $ sudo systemctl start docker

|

||||

|

||||

### 3.3.5 建立 docker 用户组

|

||||

|

||||

默认情况下,`docker` 命令会使用 [Unix socket](https://en.wikipedia.org/wiki/Unix_domain_socket) 与 Docker 引擎通讯。而只有 `root` 用户和 `docker` 组的用户才可以访问 Docker 引擎的 Unix socket。出于安全考虑,一般 Linux 系统上不会直接使用 `root` 用户。因此,更好地做法是将需要使用 `docker` 的用户加入 `docker` 用户组。

|

||||

默认情况下,`docker` 命令会使用 [Unix socket](https://en.wikipedia.org/wiki/Unix_domain_socket) 与 Docker 引擎通讯。而只有 `root` 用户和 `docker` 组的用户才可以访问 Docker 引擎的 Unix socket。出于安全考虑,一般 Linux 系统上不会直接使用 `root` 用户。因此,更好的做法是将需要使用 `docker` 的用户加入 `docker` 用户组。

|

||||

|

||||

> ⚠️ **安全警告:`docker` 用户组等同于 `root` 权限**

|

||||

>

|

||||

> 将用户加入 `docker` 组免去了每次执行 `docker` 命令时输入 `sudo` 的繁琐,但这也意味着该用户可以轻易获取主机的最高 root 权限(例如通过挂载根目录运行容器)。

|

||||

> 如果你在一个多用户共享的生产系统上配置,切勿随意将普通用户加入此组。此时,更安全的替代方案是使用官方提供的 **[Rootless 模式 (Rootless mode)](https://docs.docker.com/engine/security/rootless/)**,它允许在没有任何 root 权限的情况下运行 Docker 守护进程和容器。

|

||||

|

||||

建立 `docker` 组:

|

||||

|

||||

|

||||

@@ -126,7 +126,12 @@ $ sudo systemctl start docker

|

||||

|

||||

### 3.4.6 建立 docker 用户组

|

||||

|

||||

默认情况下,`docker` 命令会使用 [Unix socket](https://en.wikipedia.org/wiki/Unix_domain_socket) 与 Docker 引擎通讯。而只有 `root` 用户和 `docker` 组的用户才可以访问 Docker 引擎的 Unix socket。出于安全考虑,一般 Linux 系统上不会直接使用 `root` 用户。因此,更好地做法是将需要使用 `docker` 的用户加入 `docker` 用户组。

|

||||

默认情况下,`docker` 命令会使用 [Unix socket](https://en.wikipedia.org/wiki/Unix_domain_socket) 与 Docker 引擎通讯。而只有 `root` 用户和 `docker` 组的用户才可以访问 Docker 引擎的 Unix socket。出于安全考虑,一般 Linux 系统上不会直接使用 `root` 用户。因此,更好的做法是将需要使用 `docker` 的用户加入 `docker` 用户组。

|

||||

|

||||

> ⚠️ **安全警告:`docker` 用户组等同于 `root` 权限**

|

||||

>

|

||||

> 将用户加入 `docker` 组免去了每次执行 `docker` 命令时输入 `sudo` 的繁琐,但这也意味着该用户可以轻易获取主机的最高 root 权限(例如通过挂载根目录运行容器)。

|

||||

> 如果你在一个多用户共享的生产系统上配置,切勿随意将普通用户加入此组。此时,更安全的替代方案是使用官方提供的 **[Rootless 模式 (Rootless mode)](https://docs.docker.com/engine/security/rootless/)**,它允许在没有任何 root 权限的情况下运行 Docker 守护进程和容器。

|

||||

|

||||

建立 `docker` 组:

|

||||

|

||||

|

||||

@@ -140,7 +140,12 @@ $ sudo systemctl start docker

|

||||

|

||||

### 3.5.5 建立 docker 用户组

|

||||

|

||||

默认情况下,`docker` 命令会使用 [Unix socket](https://en.wikipedia.org/wiki/Unix_domain_socket) 与 Docker 引擎通讯。而只有 `root` 用户和 `docker` 组的用户才可以访问 Docker 引擎的 Unix socket。出于安全考虑,一般 Linux 系统上不会直接使用 `root` 用户。因此,更好地做法是将需要使用 `docker` 的用户加入 `docker` 用户组。

|

||||

默认情况下,`docker` 命令会使用 [Unix socket](https://en.wikipedia.org/wiki/Unix_domain_socket) 与 Docker 引擎通讯。而只有 `root` 用户和 `docker` 组的用户才可以访问 Docker 引擎的 Unix socket。出于安全考虑,一般 Linux 系统上不会直接使用 `root` 用户。因此,更好的做法是将需要使用 `docker` 的用户加入 `docker` 用户组。

|

||||

|

||||

> ⚠️ **安全警告:`docker` 用户组等同于 `root` 权限**

|

||||

>

|

||||

> 将用户加入 `docker` 组免去了每次执行 `docker` 命令时输入 `sudo` 的繁琐,但这也意味着该用户可以轻易获取主机的最高 root 权限(例如通过挂载根目录运行容器)。

|

||||

> 如果你在一个多用户共享的生产系统上配置,切勿随意将普通用户加入此组。此时,更安全的替代方案是使用官方提供的 **[Rootless 模式 (Rootless mode)](https://docs.docker.com/engine/security/rootless/)**,它允许在没有任何 root 权限的情况下运行 Docker 守护进程和容器。

|

||||

|

||||

建立 `docker` 组:

|

||||

|

||||

|

||||

@@ -1,16 +1,12 @@

|

||||

## 3.6 Linux 离线安装

|

||||

|

||||

\[TOC]

|

||||

|

||||

生产环境中一般都是没有公网资源的,本文介绍如何在生产服务器上离线部署 `Docker`

|

||||

|

||||

括号内的字母表示该操作需要在哪些服务器上执行

|

||||

|

||||

|

||||

|

||||

### 3.6.1 概述

|

||||

|

||||

### 3.6.2 CentOS/Rocky/AlmaLinux 离线安装 Docker

|

||||

### 3.6.1 CentOS/Rocky/AlmaLinux 离线安装 Docker

|

||||

|

||||

在无法连接外网的安全环境中,离线安装是唯一的选择。本节介绍如何在 RHEL 系发行版中进行离线安装。

|

||||

|

||||

@@ -18,7 +14,7 @@

|

||||

|

||||

#### YUM 本地文件安装 (推荐)

|

||||

|

||||

推荐这种方式,是因为在生产环境种一般会选定某个指定的文档软件版本使用。

|

||||

推荐这种方式,是因为在生产环境中一般会选定某个指定的文档软件版本使用。

|

||||

|

||||

##### 查询可用的软件版本

|

||||

|

||||

|

||||

@@ -2,7 +2,7 @@

|

||||

|

||||

### 3.7.1 系统要求

|

||||

|

||||

[Docker Desktop for Mac](https://docs.docker.com/docker-for-mac/) 要求系统最低为 macOS Sonora 14.0 或更高版本,建议升级到最新版本的 macOS。

|

||||

[Docker Desktop for Mac](https://docs.docker.com/docker-for-mac/) 要求系统最低为 macOS Sonoma 14.0 或更高版本,建议升级到最新版本的 macOS。

|

||||

|

||||

### 3.7.2 安装

|

||||

|

||||

@@ -47,7 +47,7 @@ $ brew install --cask docker

|

||||

|

||||

```bash

|

||||

$ docker --version

|

||||

Docker version 26.1.1, build 4cf5afa

|

||||

Docker version 27.0.3, build 7d4bcd8

|

||||

```

|

||||

|

||||

如果 `docker version`、`docker info` 都正常的话,可以尝试运行一个 [Nginx 服务器](https://hub.docker.com/_/nginx/):

|

||||

|

||||

@@ -17,7 +17,7 @@

|

||||

|

||||

下载好之后双击 `Docker Desktop Installer.exe` 开始安装。

|

||||

|

||||

**使用** [**winget**](https://docs.microsoft.com/zh-cn/windows/package-manager/) **安装**

|

||||

**使用**[**winget**](https://docs.microsoft.com/zh-cn/windows/package-manager/)**安装**

|

||||

|

||||

```powershell

|

||||

$ winget install Docker.DockerDesktop

|

||||

|

||||

Binary file not shown.

@@ -11,7 +11,7 @@ Docker 支持在多种平台上安装和使用,选择合适的安装方式是

|

||||

| **Raspberry Pi** | 官方安装脚本 | 支持 ARM 架构 |

|

||||

| **离线环境** | 二进制包安装 | 适用于无法联网的服务器 |

|

||||

|

||||

### 3.11.1 安装后验证

|

||||

### 安装后验证

|

||||

|

||||

安装完成后,运行以下命令验证 Docker 是否正常工作:

|

||||

|

||||

@@ -20,8 +20,11 @@ $ docker version

|

||||

$ docker run --rm hello-world

|

||||

```

|

||||

|

||||

### 3.11.2 延伸阅读

|

||||

### 延伸阅读

|

||||

|

||||

- [镜像加速器](3.9_mirror.md):解决国内拉取镜像慢的问题

|

||||

- [开启实验特性](3.10_experimental.md):使用最新功能

|

||||

- [Docker Hub](../06_repository/6.1_dockerhub.md):官方镜像仓库

|

||||

---

|

||||

|

||||

> 📝 **发现错误或有改进建议?** 欢迎提交 [Issue](https://github.com/yeasy/docker_practice/issues) 或 [PR](https://github.com/yeasy/docker_practice/pulls)。

|

||||

|

||||

@@ -171,9 +171,6 @@ root@e7009c6ce357:/# exit

|

||||

```bash

|

||||

$ sudo systemctl restart docker # Linux

|

||||

## 或在 Docker Desktop 中重启

|

||||

|

||||

## 或在 Docker Desktop 中重启

|

||||

|

||||

```

|

||||

|

||||

详见[镜像加速器](../03_install/3.9_mirror.md)章节。

|

||||

|

||||

@@ -204,11 +204,10 @@ ubuntu latest ca2b0f26964c # 同一个镜像

|

||||

$ docker rmi ubuntu:24.04

|

||||

Untagged: ubuntu:24.04

|

||||

## 只是移除标签,镜像仍存在(因为还有 ubuntu:latest 指向它)

|

||||

```

|

||||

|

||||

当同一个镜像有多个标签时,`docker rmi` 只是删除指定的标签,不会删除镜像本身。

|

||||

|

||||

```

|

||||

|

||||

#### 原因三:被其他镜像依赖 (中间层)

|

||||

|

||||

```bash

|

||||

|

||||

@@ -120,9 +120,7 @@ docker run --name web2 -d -p 81:80 nginx:v2

|

||||

|

||||

至此,我们第一次完成了定制镜像,使用的是 `docker commit` 命令,手动操作给旧的镜像添加了新的一层,形成新的镜像,对镜像多层存储应该有了更直观的感觉。

|

||||

|

||||

### 4.4.1 概述

|

||||

|

||||

### 4.4.2 慎用 `docker commit`

|

||||

### 4.4.1 慎用 `docker commit`

|

||||

|

||||

使用 `docker commit` 命令虽然可以比较直观的帮助理解镜像分层存储的概念,但是实际环境中并不会这样使用。

|

||||

|

||||

|

||||

@@ -6,7 +6,7 @@ Dockerfile 是一个文本文件,其内包含了一条条的 **指令 (Instruc

|

||||

|

||||

### 4.5.1 使用 docker init 快速创建 (推荐)

|

||||

|

||||

Docker 提供了 `docker init` 命令,可以根据项目类型自动生成 Dockerfile、。dockerignore 和 compose.yaml 文件:

|

||||

Docker 提供了 `docker init` 命令,可以根据项目类型自动生成 Dockerfile、.dockerignore 和 compose.yaml 文件:

|

||||

|

||||

```bash

|

||||

$ docker init

|

||||

|

||||

@@ -15,3 +15,8 @@ Docker 运行容器前需要本地存在对应的镜像,如果本地不存在

|

||||

* [使用 Dockerfile 定制镜像](4.5_build.md)

|

||||

* [其它制作镜像的方式](4.6_other.md)

|

||||

* [镜像的实现原理](4.7_internal.md)

|

||||

|

||||

> **版本提示:镜像存储后端的变迁**

|

||||

>

|

||||

> 在 Docker Engine v29 及后续版本中,Docker 全新安装默认启用了 **containerd image store**(替代了传统的 classic store)。这一底层架构级别的变迁,意味着 Docker 解锁了对 OCI Image Index 和 Attestations (例如原生的 provenance 来源证明与 SBOM 软件物料清单)的全量本地支持。

|

||||

> 读者在执行类似 `docker buildx build --provenance=mode=min --sbom=true` 甚至使用后续审查工具(如 `docker buildx imagetools inspect`)时,其元数据能够与镜像数据一并完好地管理于本地存储系统中,为供应链安全验证补齐了最后一块拼图。

|

||||

|

||||

@@ -1,21 +1,13 @@

|

||||

## 本章小结

|

||||

|

||||

本章介绍了 Docker 镜像的获取、列出、删除以及构建方式。

|

||||

|

||||

| 操作 | 命令 |

|

||||

|------|------|

|

||||

| 拉取镜像 | `docker pull 镜像名:标签` |

|

||||

| 拉取所有标签 | `docker pull -a 镜像名` |

|

||||

| 指定平台 | `docker pull --platform linux/amd64 镜像名` |

|

||||

| 用摘要拉取 | `docker pull 镜像名@sha256:...` |

|

||||

|

||||

### 4.8.1 延伸阅读

|

||||

|

||||

- [列出镜像](4.2_list.md):查看本地镜像

|

||||

- [删除镜像](4.3_rm.md):清理本地镜像

|

||||

- [镜像加速器](../03_install/3.9_mirror.md):加速镜像下载

|

||||

- [Docker Hub](../06_repository/6.1_dockerhub.md):官方镜像仓库

|

||||

|

||||

| 操作 | 命令 |

|

||||

|------|------|

|

||||

| 列出所有镜像 | `docker images` |

|

||||

| 按仓库名过滤 | `docker images nginx` |

|

||||

| 列出虚悬镜像 | `docker images -f dangling=true` |

|

||||

@@ -23,24 +15,22 @@

|

||||

| 显示摘要 | `docker images --digests` |

|

||||

| 自定义格式 | `docker images --format "..."` |

|

||||

| 查看空间占用 | `docker system df` |

|

||||

|

||||

### 4.8.2 延伸阅读

|

||||

|

||||

- [获取镜像](4.1_pull.md):从 Registry 拉取镜像

|

||||

- [删除镜像](4.3_rm.md):清理本地镜像

|

||||

- [镜像](../02_basic_concept/2.1_image.md):理解镜像概念

|

||||

|

||||

| 操作 | 命令 |

|

||||

|------|------|

|

||||

| 删除指定镜像 | `docker rmi 镜像名:标签` |

|

||||

| 强制删除 | `docker rmi -f 镜像名` |

|

||||

| 删除虚悬镜像 | `docker image prune` |

|

||||

| 删除未使用镜像 | `docker image prune -a` |

|

||||

| 批量删除 | `docker rmi $(docker images -q -f ...)` |

|

||||

| 查看空间占用 | `docker system df` |

|

||||

|

||||

### 4.8.3 延伸阅读

|

||||

### 延伸阅读

|

||||

|

||||

- [获取镜像](4.1_pull.md):从 Registry 拉取镜像

|

||||

- [列出镜像](4.2_list.md):查看和过滤镜像

|

||||

- [删除镜像](4.3_rm.md):清理本地镜像

|

||||

- [镜像加速器](../03_install/3.9_mirror.md):加速镜像下载

|

||||

- [Docker Hub](../06_repository/6.1_dockerhub.md):官方镜像仓库

|

||||

- [镜像](../02_basic_concept/2.1_image.md):理解镜像概念

|

||||

- [删除容器](../05_container/5.6_rm.md):清理容器

|

||||

- [数据卷](../08_data/8.1_volume.md):清理数据卷

|

||||

---

|

||||

|

||||

> 📝 **发现错误或有改进建议?** 欢迎提交 [Issue](https://github.com/yeasy/docker_practice/issues) 或 [PR](https://github.com/yeasy/docker_practice/pulls)。

|

||||

|

||||

@@ -1,55 +1,33 @@

|

||||

## 本章小结

|

||||

|

||||

本章介绍了 Docker 容器的启动、停止、进入和删除等核心操作。

|

||||

|

||||

| 操作 | 命令 | 说明 |

|

||||

|------|------|------|

|

||||

| 新建并运行 | `docker run` | 最常用的启动方式 |

|

||||

| 交互式启动 | `docker run -it` | 用于调试或临时操作 |

|

||||

| 后台运行 | `docker run -d` | 用于服务类应用 |

|

||||

| 启动已停止的容器 | `docker start` | 重用已有容器 |

|

||||

| 优雅停止 | `docker stop` | 先 SIGTERM,超时后 SIGKILL |

|

||||

| 强制停止 | `docker kill` | 直接 SIGKILL |

|

||||

| 重启 | `docker restart` | 停止后立即启动 |

|

||||

| 停止全部 | `docker stop $(docker ps -q)` | 停止所有运行中容器 |

|

||||

| 进入容器调试 | `docker exec -it 容器名 bash` | 推荐方式 |

|

||||

| 执行单条命令 | `docker exec 容器名 命令` | 不进入交互模式 |

|

||||

| 查看主进程输出 | `docker attach 容器名` | 慎用,退出可能停止容器 |

|

||||

| 删除已停止容器 | `docker rm 容器名` | 需先停止 |

|

||||

| 强制删除运行中容器 | `docker rm -f 容器名` | 直接删除 |

|

||||

| 删除容器及匿名卷 | `docker rm -v 容器名` | 同时清理匿名卷 |

|

||||

| 清理所有已停止容器 | `docker container prune` | 批量清理 |

|

||||

|

||||

### 5.7.1 延伸阅读

|

||||

### 延伸阅读

|

||||

|

||||

- [后台运行](5.2_daemon.md):理解 `-d` 参数和容器生命周期

|

||||

- [进入容器](5.4_attach_exec.md):操作运行中的容器

|

||||

- [网络配置](../09_network/README.md):理解端口映射的原理

|

||||

- [数据管理](../08_data/README.md):数据持久化方案

|

||||

|

||||

| 操作 | 命令 | 说明 |

|

||||

|------|------|------|

|

||||

| 优雅停止 | `docker stop` | 先 SIGTERM,超时后 SIGKILL |

|

||||

| 强制停止 | `docker kill` | 直接 SIGKILL |

|

||||

| 重新启动 | `docker start` | 启动已停止的容器 |

|

||||

| 重启 | `docker restart` | 停止后立即启动 |

|

||||

| 停止全部 | `docker stop $(docker ps -q)` | 停止所有运行中容器 |

|

||||

|

||||

### 5.7.2 延伸阅读

|

||||

|

||||

- [启动容器](../05_container/5.1_run.md):容器启动详解

|

||||

- [删除容器](5.6_rm.md):清理容器

|

||||

- [容器日志](5.2_daemon.md):排查停止原因

|

||||

|

||||

| 需求 | 推荐命令 |

|

||||

|------|---------|

|

||||

| 进入容器调试 | `docker exec -it 容器名 bash` |

|

||||

| 执行单条命令 | `docker exec 容器名 命令` |

|

||||

| 查看主进程输出 | `docker attach 容器名` (慎用)|

|

||||

|

||||

### 5.7.3 延伸阅读

|

||||

|

||||

- [后台运行](5.2_daemon.md):理解容器主进程

|

||||

- [查看容器](5.1_run.md):列出和过滤容器

|

||||

- [容器日志](5.2_daemon.md):查看容器输出

|

||||

|

||||

| 操作 | 命令 |

|

||||

|------|------|

|

||||

| 删除已停止容器 | `docker rm 容器名` |

|

||||

| 强制删除运行中容器 | `docker rm -f 容器名` |

|

||||

| 删除容器及匿名卷 | `docker rm -v 容器名` |

|

||||

| 清理所有已停止容器 | `docker container prune` |

|

||||

| 删除所有容器 | `docker rm -f $(docker ps -aq)` |

|

||||

|

||||

### 5.7.4 延伸阅读

|

||||

|

||||

- [终止容器](5.3_stop.md):优雅停止容器

|

||||

- [删除镜像](../04_image/4.3_rm.md):清理镜像

|

||||

- [数据卷](../08_data/8.1_volume.md):数据卷管理

|

||||

---

|

||||

|

||||

> 📝 **发现错误或有改进建议?** 欢迎提交 [Issue](https://github.com/yeasy/docker_practice/issues) 或 [PR](https://github.com/yeasy/docker_practice/pulls)。

|

||||

|

||||

@@ -45,7 +45,8 @@ $ docker pull nginx:alpine

|

||||

|

||||

```bash

|

||||

$ docker login

|

||||

## 输入用户名和密码

|

||||

## 默认情况下,不带其它参数进行 docker login 会自动走 Device Code Web Flow (浏览器认证)

|

||||

## 若在非交互 CI 环境中,推荐结合 --username 与 --password-stdin 参数使用

|

||||

|

||||

...

|

||||

```

|

||||

@@ -76,10 +77,18 @@ $ docker push username/myapp:v1

|

||||

| **免费账户** (已登录) | 每 6 小时 200 次请求 |

|

||||

| **Pro/Team 账户** | 无限制 |

|

||||

|

||||

> **提示**:如果在 CI/CD 环境中遇到 `toomanyrequests` 错误,建议:

|

||||

> 1. 在 CI 中配置 `docker login`

|

||||

> 2. 使用国内镜像加速器

|

||||

> 3. 搭建私有仓库代理

|

||||

#### 滥用限流

|

||||

|

||||

除了上述针对特定账号拉取镜像数量的 Pull Rate Limit 之外,Docker Hub 对所有用户(包含已认证及付费用户)还实施了 **滥用保护限流 (Abuse Rate Limiting)**。它是根据网络出口 IP (IPv4 或 IPv6 /64 子网) 计算整体请求频率,阈值动态触发(通常为每分钟数千级别请求)。

|

||||

|

||||

**两类的差异与排查方法**:

|

||||

- **Pull Rate Limit**:针对拉取量达到上限。报错返回 `429 Too Many Requests`,并且 HTTP 返回体/CLI 错误提示中会带有明确的 `toomanyrequests: You have reached your pull rate limit` 提示,常附有账户升级链接。

|

||||

- **Abuse Rate Limit**:防范接口频率打击。报错仅返回简化的 `429 Too Many Requests`。这一限流不分付费与否,常发生在“多终端共享出口 IP”的企业局域网或者第三方云 CI 服务(如 GitHub Actions 等)中,即使你已正常配置 `docker login` 也依旧可能触发。

|

||||

|

||||

> **提示**:如果在 CI/CD 等环境遇到 429 错误,建议:

|

||||

> 1. 先甄别具体是哪类限流:普通的 pull rate limit 只要在 CI 中配置 `docker login` (并使用有效账号) 就能解除匿名限制。

|

||||

> 2. 如果是 Abuse 频控导致,应考虑搭建私有仓库作为拉取缓存代理 (Registry pull-through cache),避免频繁直接请求官方 Hub。

|

||||

> 3. 使用国内镜像加速器。

|

||||

|

||||

---

|

||||

|

||||

@@ -94,13 +103,13 @@ $ docker push username/myapp:v1

|

||||

|

||||

#### 2. 使用 Access Token

|

||||

|

||||

不要在脚本或 CI/CD 中直接使用登录密码。

|

||||

> **⚠️ 警告**:绝不要在脚本或 CI/CD 系统中,直接使用 `-p` 参数传递密码或 Token (类似 `docker login -p xxx`)!这会导致凭证直接暴露在系统的命令历史、进程列表和终端输出中。

|

||||

|

||||

1. 在 Docker Hub -> Account Settings -> Security -> Access Tokens 创建 Token。

|

||||

2. 使用 Token 作为密码登录:

|

||||

1. 在 Docker Hub -> Account Settings -> Security -> Access Tokens 创建 Token (PAT)。

|

||||

2. 将 Token 通过标准输入 (stdin) 安全传递给 Docker:

|

||||

|

||||

```bash

|

||||

$ docker login -u username -p dckr_pat_xxxxxxx

|

||||

$ echo "dckr_pat_xxxxxxx" | docker login --username username --password-stdin

|

||||

```

|

||||

|

||||

#### 3. 关注镜像漏洞

|

||||

|

||||

Binary file not shown.

Binary file not shown.

@@ -5,3 +5,10 @@

|

||||

一个容易混淆的概念是注册服务器 (`Registry`)。实际上注册服务器是管理仓库的具体服务器,每个服务器上可以有多个仓库,而每个仓库下面有多个镜像。从这方面来说,仓库可以被认为是一个具体的项目或目录。例如对于仓库地址 `docker.io/ubuntu` 来说,`docker.io` 是注册服务器地址,`ubuntu` 是仓库名。

|

||||

|

||||

大部分时候,并不需要严格区分这两者的概念。

|

||||

|

||||

## 本章内容

|

||||

|

||||

* [Docker Hub](6.1_dockerhub.md)

|

||||

* [私有仓库](6.2_registry.md)

|

||||

* [私有仓库高级配置](6.3_registry_auth.md)

|

||||

* [Nexus 3](6.4_nexus3_registry.md)

|

||||

|

||||

@@ -1,15 +1,18 @@

|

||||

## 本章小结

|

||||

|

||||

本章介绍了 Docker Hub 的使用、私有仓库的搭建以及 Nexus 3 等企业级方案。

|

||||

|

||||

| 功能 | 说明 |

|

||||

|------|------|

|

||||

| **官方镜像** | 优先使用的基础镜像 |

|

||||

| **拉取限制** | 匿名 100次/6h,登录 200次/6h |

|

||||

| **拉取限制** | 匿名 100 次/6h,登录 200 次/6h |

|

||||

| **安全** | 推荐开启 2FA 并使用 Access Token |

|

||||

| **自动化** | 支持 Webhooks 和自动构建 |

|

||||

|

||||

### 6.5.1 概述

|

||||

|

||||

### 6.5.2 延伸阅读

|

||||

### 延伸阅读

|

||||

|

||||

- [私有仓库](6.2_registry.md):搭建自己的 Registry

|

||||

- [镜像加速器](../03_install/3.9_mirror.md):加速下载

|

||||

---

|

||||

|

||||

> 📝 **发现错误或有改进建议?** 欢迎提交 [Issue](https://github.com/yeasy/docker_practice/issues) 或 [PR](https://github.com/yeasy/docker_practice/pulls)。

|

||||

|

||||

@@ -1,7 +1,36 @@

|

||||

## 7.16 参考文档

|

||||

|

||||

* `Dockerfile` 官方文档:https://docs.docker.com/engine/reference/builder/

|

||||

### 官方文档

|

||||

|

||||

* `Dockerfile` 最佳实践文档:https://docs.docker.com/develop/develop-images/dockerfile_best-practices/

|

||||

* `Dockerfile` 官方参考手册:https://docs.docker.com/engine/reference/builder/

|

||||

|

||||

* `Docker` 官方镜像 `Dockerfile`:https://github.com/docker-library/docs

|

||||

* `Dockerfile` 最佳实践指南:https://docs.docker.com/develop/develop-images/dockerfile_best-practices/

|

||||

|

||||

* `Docker` 官方镜像 `Dockerfile` 库:https://github.com/docker-library/docs

|

||||

|

||||

### 常用指令总结

|

||||

|

||||

Dockerfile 中的常用指令包括:

|

||||

|

||||

- **FROM**: 指定基础镜像,必须是第一条指令

|

||||

- **RUN**: 在镜像中执行命令,用于安装软件包等

|

||||

- **WORKDIR**: 设置工作目录

|

||||

- **COPY/ADD**: 复制文件到镜像中

|

||||

- **EXPOSE**: 声明容器监听的端口

|

||||

- **ENV**: 设置环境变量

|

||||

- **ENTRYPOINT**: 容器启动时的入口点

|

||||

- **CMD**: 容器默认执行的命令

|

||||

|

||||

### 最佳实践建议

|

||||

|

||||

1. 使用具体的基础镜像版本标签而非 latest

|

||||

2. 最小化镜像层数,合并 RUN 指令

|

||||

3. 使用 .dockerignore 文件排除不必要的文件

|

||||

4. 安装必要的软件包后清理缓存

|

||||

5. 使用多阶段构建减小最终镜像体积

|

||||

6. 避免以 root 身份运行容器应用

|

||||

|

||||

### 相关资源

|

||||

|

||||

- Docker 官方镜像库:https://hub.docker.com/

|

||||

- Docker 镜像构建最佳实践:https://docs.docker.com/build/building/best-practices/

|

||||

|

||||

@@ -118,7 +118,7 @@ go/helloworld 2 f7cf3465432c 22 seconds ago 6.47MB

|

||||

go/helloworld 1 f55d3e16affc 2 minutes ago 295MB

|

||||

```

|

||||

|

||||

## 7.17 使用多阶段构建

|

||||

### 7.17.3 使用多阶段构建

|

||||

|

||||

为解决以上问题,Docker v17.05 开始支持多阶段构建 (`multistage builds`)。使用多阶段构建我们就可以很容易解决前面提到的问题,并且只需要编写一个 `Dockerfile`:

|

||||

|

||||

@@ -167,7 +167,7 @@ go/helloworld 1 f55d3e16affc 2 minutes ago 295MB

|

||||

|

||||

很明显使用多阶段构建的镜像体积小,同时也完美解决了上边提到的问题。

|

||||

|

||||

### 7.17.1 只构建某一阶段的镜像

|

||||

### 7.17.4 只构建某一阶段的镜像

|

||||

|

||||

我们可以使用 `as` 来为某一阶段命名,例如

|

||||

|

||||

@@ -181,7 +181,7 @@ FROM golang:alpine as builder

|

||||

$ docker build --target builder -t username/imagename:tag .

|

||||

```

|

||||

|

||||

### 7.17.2 构建时从其他镜像复制文件

|

||||

### 7.17.5 构建时从其他镜像复制文件

|

||||

|

||||

上面例子中我们使用 `COPY --from=0 /go/src/github.com/go/helloworld/app .` 从上一阶段的镜像中复制文件,我们也可以复制任意镜像中的文件。

|

||||

|

||||

|

||||

@@ -268,3 +268,7 @@ COPY . .

|

||||

```

|

||||

|

||||

---

|

||||

|

||||

> **🔥 踩坑实录**

|

||||

>

|

||||

> 某公司在优化 Node.js 应用的 Docker 镜像时,发现构建出来的镜像体积超过了 2GB,远远超过生产部署的需求。排查发现,Dockerfile 中使用了 `COPY . .` 把整个构建上下文复制进镜像,导致 `node_modules/`、`.git/` 目录和大量测试数据全部被打包进镜像。最初他们没有创建 `.dockerignore` 文件,默认会复制所有文件。解决方案是添加一个 `.dockerignore` 文件,排除这些不必要的目录,使镜像缩小到了 200MB。这个教训深刻地说明了:`.dockerignore` 和 `.gitignore` 一样重要,应该在项目初始化时就创建,而不是等到出现问题时才想起来。建议的标准做法是先复制 `package.json` 和 `package-lock.json` 安装依赖,再复制应用代码,同时在 `.dockerignore` 中明确列出 `node_modules`、`.git`、test 目录等。

|

||||

|

||||

@@ -103,7 +103,7 @@ VOLUME /data

|

||||

RUN echo "hello" > /data/test.txt

|

||||

```

|

||||

|

||||

**原因**:VOLUME 指令之后,Docker 将该目录视为外部挂载点,不再记录对它的修改。

|

||||

**原因**:在构建过程中,VOLUME 指令会为该目录创建一个临时的匿名卷。后续 RUN 指令对该目录的写入实际发生在这个临时卷中,而非镜像层。当该 RUN 指令结束后,临时卷被丢弃,因此写入的内容不会保存到最终镜像中。注意:这与容器运行时创建的匿名卷是不同的——运行时创建的卷会在容器生命周期内持续存在。

|

||||

|

||||

#### 正确做法

|

||||

|

||||

|

||||

@@ -2,7 +2,7 @@

|

||||

|

||||

## 什么是 Dockerfile

|

||||

|

||||

Dockerfile 是一个文本文件,其內包含了一条条的 **指令 (Instruction)**,每一条指令构建一层,therefore 每一条指令的内容,就是描述该层应当如何构建。

|

||||

Dockerfile 是一个文本文件,其内包含了一条条的 **指令 (Instruction)**,每一条指令构建一层,因此每一条指令的内容,就是描述该层应当如何构建。

|

||||

|

||||

在[第四章](../04_image/README.md)中,我们通过 `docker commit` 学习了镜像的构成。但是,手动 `commit` 只能作为临时修补,并不适合作为生产环境镜像的构建方式。

|

||||

|

||||

@@ -21,6 +21,7 @@ Dockerfile 一般分为四部分:基础镜像信息、维护者信息、镜像

|

||||

|

||||

本章将详细讲解 Dockerfile 中的各个指令:

|

||||

|

||||

* [RUN 执行命令](7.1_run.md)

|

||||

* [COPY 复制文件](7.2_copy.md)

|

||||

* [ADD 更高级的复制文件](7.3_add.md)

|

||||

* [CMD 容器启动命令](7.4_cmd.md)

|

||||

@@ -35,7 +36,15 @@ Dockerfile 一般分为四部分:基础镜像信息、维护者信息、镜像

|

||||

* [ONBUILD 为他人作嫁衣裳](7.13_onbuild.md)

|

||||

* [LABEL 为镜像添加元数据](7.14_label.md)

|

||||

* [SHELL 指令](7.15_shell.md)

|

||||

* [RUN 执行命令](7.1_run.md)

|

||||

|

||||

### 高级特性

|

||||

|

||||

本章还将介绍 Dockerfile 的高级特性:

|

||||

|

||||

* [多阶段构建](7.17_multistage_builds.md)

|

||||

* [多阶段构建实战:Laravel 应用](7.18_multistage_builds_laravel.md)

|

||||

|

||||

### 参考与最佳实践

|

||||

|

||||

此外,我们还将介绍 Dockerfile 的最佳实践和常见问题。

|

||||

|

||||

|

||||

@@ -1,208 +1,33 @@

|

||||

## 本章小结

|

||||

|

||||

| 要点 | 说明 |

|

||||

|------|------|

|

||||

| **作用** | 设置后续指令的工作目录 |

|

||||

| **语法** | `WORKDIR /path` |

|

||||

| **自动创建** | 目录不存在会自动创建 |

|

||||

| **持久性** | 影响后续所有指令,直到下次 WORKDIR |

|

||||

| **不要用** | `RUN cd /path` (无效)|

|

||||

本章详细介绍了 Dockerfile 的所有核心指令,以下是各指令要点的速查表。

|

||||

|

||||

### 7.19.1 延伸阅读

|

||||

| 指令 | 作用 | 关键要点 |

|

||||

|------|------|---------|

|

||||

| **FROM** | 指定基础镜像 | 必须是第一条指令 |

|

||||

| **RUN** | 在新层执行命令 | 合并命令、清理缓存以减小体积 |

|

||||

| **COPY** | 复制文件 | 优先使用,支持 `--from` |

|

||||

| **ADD** | 更高级的复制 | 自动解压 tar,不推荐用于下载 |

|

||||

| **CMD** | 容器启动默认命令 | 可被 `docker run` 参数覆盖 |

|

||||

| **ENTRYPOINT** | 容器入口点 | 固定启动命令,CMD 作为默认参数 |

|

||||

| **ENV** | 设置环境变量 | 构建时 + 运行时均生效 |

|

||||

| **ARG** | 构建参数 | 仅构建时生效,FROM 后需重新声明 |

|

||||

| **VOLUME** | 定义匿名卷 | VOLUME 之后的修改会丢失 |

|

||||

| **EXPOSE** | 声明端口 | 仅文档作用,不自动映射 |

|

||||

| **WORKDIR** | 指定工作目录 | 替代 `RUN cd`,目录不存在会自动创建 |

|

||||

| **USER** | 指定运行用户 | 用户必须已存在,推荐 gosu |

|

||||

| **HEALTHCHECK** | 健康检查 | 支持 starting/healthy/unhealthy 状态 |

|

||||

| **ONBUILD** | 延迟执行指令 | 只继承一次,不可级联 |

|

||||

| **LABEL** | 添加元数据 | 推荐 OCI 标准标签,替代 MAINTAINER |

|

||||

| **SHELL** | 更改默认 shell | 推荐 `["/bin/bash", "-o", "pipefail", "-c"]` |

|

||||

|

||||

- [COPY 复制文件](7.2_copy.md):文件复制

|

||||

- [RUN 执行命令](../04_image/4.5_build.md):执行构建命令

|

||||

- [最佳实践](../appendix/best_practices.md):Dockerfile 编写指南

|

||||

### 延伸阅读

|

||||

|

||||

| 要点 | 说明 |

|

||||

|------|------|

|

||||

| **作用** | 切换后续指令的执行用户 |

|

||||

| **语法** | `USER username` 或 `USER UID:GID` |

|

||||

| **前提** | 用户必须已存在 |

|

||||

| **运行时覆盖** | `docker run -u` |

|

||||

| **切换工具** | 使用 gosu,不用 su/sudo |

|

||||

|

||||

### 7.19.2 延伸阅读

|

||||

|

||||

- [安全](../18_security/README.md):容器安全实践

|

||||

- [ENTRYPOINT](7.5_entrypoint.md):入口脚本中的用户切换

|

||||

- [最佳实践](../appendix/best_practices.md):Dockerfile 安全

|

||||

|

||||

| 要点 | 说明 |

|

||||

|------|------|

|

||||

| **作用** | 检测容器应用是否真实可用 |

|

||||

| **命令** | `HEALTHCHECK [选项] CMD command` |

|

||||

| **状态** | starting, healthy, unhealthy |

|

||||

| **Compose** | 支持 `condition: service_healthy` 依赖 |

|

||||

| **注意** | 避免副作用,节省资源 |

|

||||

|

||||

### 7.19.3 延伸阅读

|

||||

|

||||

- [CMD 容器启动命令](7.4_cmd.md):启动主进程

|

||||

- [Compose 模板文件](../11_compose/11.5_compose_file.md):Compose 中的健康检查

|

||||

- [Docker 调试](../appendix/debug.md):容器排障

|

||||

|

||||

| 要点 | 说明 |

|

||||

|------|------|

|

||||

| **作用** | 定义在子镜像构建时执行的指令 |

|

||||

| **语法** | `ONBUILD INSTRUCTION` |

|

||||

| **适用** | 基础架构镜像 (Node, Python, Go 等)|

|

||||

| **限制** | 只继承一次,不可级联 |

|

||||

| **规范** | 建议使用 `-onbuild` 标签后缀 |

|

||||

|

||||

### 7.19.4 延伸阅读

|

||||

|

||||

- [COPY 指令](7.2_copy.md):文件复制

|

||||

- [Dockerfile 最佳实践](../appendix/best_practices.md):基础镜像设计

|

||||

|

||||

| 要点 | 说明 |

|

||||

|------|------|

|

||||

| **作用** | 添加 key-value 元数据 |

|

||||

| **语法** | `LABEL k=v k=v ...` |

|

||||

| **规范** | 推荐使用 OCI 标准标签 |

|

||||

| **弃用** | 不要再使用 `MAINTAINER` |

|

||||

| **查看** | `docker inspect` |

|

||||

|

||||

### 7.19.5 延伸阅读

|

||||

|

||||

- [OCI 标签规范](https://github.com/opencontainers/image-spec/blob/main/annotations.md)

|

||||

- [Dockerfile 最佳实践](../appendix/best_practices.md)

|

||||

|

||||

| 要点 | 说明 |

|

||||

|------|------|

|

||||

| **作用** | 更改 RUN/CMD/ENTRYPOINT 的默认 shell |

|

||||

| **Linux 默认** | `["/bin/sh", "-c"]` |

|

||||

| **Windows 默认** | `["cmd", "/S", "/C"]` |

|

||||

| **推荐用法** | `SHELL ["/bin/bash", "-o", "pipefail", "-c"]` |

|

||||

| **影响范围** | 后续所有使用 shell 格式的指令 |

|

||||

|

||||

### 7.19.6 延伸阅读

|

||||

|

||||

- [RUN 指令](../04_image/4.5_build.md):执行命令

|

||||

- [Dockerfile 最佳实践](../appendix/best_practices.md):错误处理与调试

|

||||

|

||||

| 要点 | 说明 |

|

||||

|------|------|

|

||||

| **作用** | 在新层执行命令 |

|

||||

| **原则** | 合并命令,清理缓存 |

|

||||

| **格式** | Shell (常用) vs Exec |

|

||||

| **陷阱** | `cd` 不持久,环境变量不持久 |

|

||||

| **进阶** | 使用 Cache Mount 加速构建 |

|

||||

|

||||

### 7.19.7 延伸阅读

|

||||

|

||||

- [CMD 容器启动命令](7.4_cmd.md):容器启动时的命令

|

||||

- [WORKDIR 指定工作目录](7.10_workdir.md):改变目录

|

||||

- [Dockerfile 最佳实践](../appendix/best_practices.md)

|

||||

|

||||

| 操作 | 示例 |

|

||||

|------|------|

|

||||

| 复制文件 | `COPY app.js /app/` |

|

||||

| 复制多个文件 | `COPY *.json /app/` |

|

||||

| 复制目录内容 | `COPY src/ /app/src/` |

|

||||

| 修改所有者 | `COPY --chown=node:node . /app/` |

|

||||

| 从构建阶段复制 | `COPY --from=builder /app/dist ./` |

|

||||

|

||||

### 7.19.8 延伸阅读

|

||||

|

||||

- [ADD 指令](7.3_add.md):复制和解压

|

||||

- [WORKDIR 指令](7.10_workdir.md):设置工作目录

|

||||

- [使用 Dockerfile 定制镜像](../04_image/4.5_build.md):Dockerfile 入门

|

||||

- [多阶段构建](7.17_multistage_builds.md):优化镜像大小

|

||||

- [最佳实践](../appendix/best_practices.md):Dockerfile 编写指南

|

||||

- [Dockerfile 最佳实践](../appendix/best_practices.md):编写指南

|

||||

- [安全](../18_security/README.md):容器安全实践

|

||||

- [Compose 模板文件](../11_compose/11.5_compose_file.md):Compose 中的配置

|

||||

---

|

||||

|

||||

| 场景 | 推荐指令 |

|

||||

|------|---------|

|

||||

| 复制普通文件 | `COPY` |

|

||||

| 复制目录 | `COPY` |

|

||||

| 自动解压 tar | `ADD` |

|

||||

| 从 URL 下载 | `RUN curl` |

|

||||

| 保持 tar 不解压 | `COPY` |

|

||||

|

||||

### 7.19.9 延伸阅读

|

||||

|

||||

- [COPY 复制文件](7.2_copy.md):基本复制操作

|

||||

- [多阶段构建](7.17_multistage_builds.md):减少镜像体积

|

||||

- [最佳实践](../appendix/best_practices.md):Dockerfile 编写指南

|

||||

|

||||

| 要点 | 说明 |

|

||||

|------|------|

|

||||

| **作用** | 指定容器启动时的默认命令 |

|

||||

| **推荐格式** | exec 格式 `CMD [“程序”, “参数”]` |

|

||||

| **覆盖方式** | `docker run image 新命令` |

|

||||

| **与 ENTRYPOINT** | CMD 作为 ENTRYPOINT 的默认参数 |

|

||||

| **核心原则** | 应用必须在前台运行 |

|

||||

|

||||

### 7.19.10 延伸阅读

|

||||

|

||||

- [ENTRYPOINT 入口点](7.5_entrypoint.md):固定的启动命令

|

||||

- [后台运行](../05_container/5.2_daemon.md):容器前台/后台概念

|

||||

- [最佳实践](../appendix/best_practices.md):Dockerfile 编写指南

|

||||

|

||||

| ENTRYPOINT | CMD | 适用场景 |

|

||||

|------------|-----|---------|

|

||||

| ✓ | ✗ | 镜像作为固定命令使用 |

|

||||

| ✗ | ✓ | 简单的默认命令 |

|

||||

| ✓ | ✓ | **推荐**:固定命令 + 可配置参数 |

|

||||

|

||||

### 7.19.11 延伸阅读

|

||||

|

||||

- [CMD 容器启动命令](7.4_cmd.md):默认命令

|

||||

- [最佳实践](../appendix/best_practices.md):启动命令设计

|

||||

- [后台运行](../05_container/5.2_daemon.md):前台/后台概念

|

||||

|

||||

| 要点 | 说明 |

|

||||

|------|------|

|

||||

| **语法** | `ENV KEY=value` |

|

||||

| **作用范围** | 构建时 + 运行时 |

|

||||

| **覆盖方式** | `docker run -e KEY=value` |

|

||||

| **与 ARG** | ARG 仅构建时,ENV 持久化到运行时 |

|

||||

| **安全** | 不要存储敏感信息 |

|

||||

|

||||

### 7.19.12 延伸阅读

|

||||

|

||||

- [ARG 构建参数](7.7_arg.md):构建时变量

|

||||

- [Compose 环境变量](../11_compose/11.5_compose_file.md):Compose 中的环境变量

|

||||

- [最佳实践](../appendix/best_practices.md):Dockerfile 编写指南

|

||||

|

||||

| 要点 | 说明 |

|

||||

|------|------|

|

||||

| **作用** | 定义构建时变量 |

|

||||

| **语法** | `ARG NAME=value` |

|

||||

| **覆盖** | `docker build --build-arg NAME=value` |

|

||||

| **作用域** | FROM 之后需要重新声明 |

|

||||

| **vs ENV** | ARG 仅构建时,ENV 构建+运行时 |

|

||||

| **安全** | 不要存储敏感信息 |

|

||||

|

||||

### 7.19.13 延伸阅读

|

||||

|

||||

- [ENV 设置环境变量](7.6_env.md):运行时环境变量

|

||||

- [FROM 指令](../04_image/4.5_build.md):基础镜像指定

|

||||

- [多阶段构建](7.17_multistage_builds.md):复杂构建场景

|

||||

|

||||

| 要点 | 说明 |

|

||||

|------|------|

|

||||

| **作用** | 创建挂载点,标记为外部卷 |

|

||||

| **语法** | `VOLUME /path` |

|

||||

| **默认行为** | 自动创建匿名卷 |

|

||||

| **覆盖方式** | `docker run -v name:/path` |

|

||||

| **注意** | VOLUME 之后的修改会丢失 |

|

||||

|

||||

### 7.19.14 延伸阅读

|

||||

|

||||

- [数据卷](../08_data/8.1_volume.md):卷的管理和使用

|

||||

- [挂载主机目录](../08_data/8.2_bind-mounts.md):Bind Mount

|

||||

- [Compose 数据管理](../11_compose/11.5_compose_file.md):Compose 中的卷配置

|

||||

|

||||

| 要点 | 说明 |

|

||||

|------|------|

|

||||

| **作用** | 声明容器提供服务的端口 (文档)|

|

||||

| **不会** | 自动映射端口或开放外部访问 |

|

||||

| **配合** | `docker run -P` 自动映射 |

|

||||

| **外部访问** | 需要 `-p 宿主机端口:容器端口` |

|

||||

| **语法** | `EXPOSE 80` 或 `EXPOSE 80/tcp` |

|

||||

|

||||

### 7.19.15 延伸阅读

|

||||

|

||||

- [网络配置](../09_network/README.md):Docker 网络详解

|

||||

- [端口映射](../09_network/9.5_port_mapping.md):-p 参数详解

|

||||

- [Compose 端口](../11_compose/11.5_compose_file.md):Compose 中的端口配置

|

||||

> 📝 **发现错误或有改进建议?** 欢迎提交 [Issue](https://github.com/yeasy/docker_practice/issues) 或 [PR](https://github.com/yeasy/docker_practice/pulls)。

|

||||

|

||||

@@ -138,8 +138,11 @@ $ docker run -d \

|

||||

| 特性 | --mount | -v |

|

||||

|------|---------|-----|

|

||||

| 语法 | 键值对,更清晰 | 冒号分隔,更简洁 |

|

||||

| 自动创建卷 | source 不存在会报错 | 自动创建 |

|

||||

| 推荐程度 | ✅ 推荐 (更明确)| 常用 (更简洁)|

|

||||

| **数据卷 (Volume)** 挂载行为 | 卷不存在会自动创建,与 `-v` 结果一致 | 卷不存在会自动创建 |

|

||||

| **绑定挂载 (Bind Mount)** 行为 | ⭐**宿主机路径不存在会报错**,不会自动创建 | 宿主机路径不存在会 **自动创建为目录** |

|

||||

| 推荐程度 | ✅ 推荐 (更明确安全,避免误创建)| 常用 (更简洁)|

|

||||

|

||||

> **提示**:官方更推荐使用 `--mount`。除了语法格式可读性更好之外,最重要的行为差异发生在 **绑定挂载 (Bind Mount)** 时:如果挂载的宿主机源路径尚未存在,`-v` 会擅自将其自动创建为一个空目录;而 `--mount` 则会严格检查并直接报错。这能有效避免因路径拼写错误而在宿主机上留下垃圾目录(以及导致的容器访问空目录问题)。而对于本节的 **数据卷 (Volume)** 挂载而言,两者在目标指定的卷不存在时皆会自动创建卷,产生的结果是 **完全一致** 的。

|

||||

|

||||

#### 只读挂载

|

||||

|

||||

|

||||

@@ -74,9 +74,11 @@ $ docker run -d \

|

||||

| 特性 | --mount | -v |

|

||||

|------|---------|-----|

|

||||

| 语法 | 键值对,更清晰 | 冒号分隔,更简洁 |

|

||||

| 路径不存在时 | 报错 | 自动创建目录 |

|

||||

| 路径不存在时 | 直接报错 (Fail Fast) | 静默自动创建 **目录** |

|

||||

| 推荐程度 | ✅ 推荐 | 常用 |

|

||||

|

||||

> **⚠️ 陷阱**:如果不小心挂载了一个不存在的宿主机路径,使用 `-v` 会在宿主机上静默创建一个 **空目录**(即使你本来想挂载的是一个文件),这常常会导致权限错误或应用无法正常读取。这也正是为什么 Docker 官方更推荐使用 `--mount` 的原因:它会遵循“Fail Fast”原则直接报错,避免弄巧成拙。

|

||||

|

||||

---

|

||||

|

||||

### 8.2.4 使用场景

|

||||

|

||||

@@ -10,16 +10,20 @@

|

||||

|

||||

### 8.3.2 基本用法

|

||||

|

||||

```bash

|

||||

$ docker run --tmpfs /run:rw,noexec,nosuid,size=64m nginx

|

||||

```

|

||||

|

||||

也可以使用 `--mount` 语法:

|

||||

使用 `--mount` 语法(推荐):

|

||||

|

||||

```bash

|

||||

$ docker run --mount type=tmpfs,destination=/run,tmpfs-size=67108864 nginx

|

||||

$ docker run --mount type=tmpfs,destination=/run,tmpfs-size=67108864,tmpfs-mode=1770 nginx

|

||||

```

|

||||

|

||||

也可以使用 `--tmpfs` 简写语法:

|

||||

|

||||

```bash

|

||||

$ docker run --tmpfs /run:size=64m nginx

|

||||

```

|

||||

|

||||

> **注意**:`--tmpfs` 支持的选项有限,主要为 `size` 和 `mode`。如果需要更精细的控制(如 `noexec`、`nosuid`),推荐使用 `--mount` 语法并通过 `tmpfs-mode` 参数设置权限。

|

||||

|

||||

### 8.3.3 注意事项

|

||||

|

||||

- 容器停止后,`tmpfs` 数据会丢失。

|

||||

|

||||

@@ -6,7 +6,8 @@

|

||||

|

||||

图 8-1 Docker 数据挂载类型示意图

|

||||

|

||||

这一章介绍如何在 Docker 内部以及容器之间管理数据,在容器中管理数据主要有两种方式:

|

||||

这一章介绍如何在 Docker 内部以及容器之间管理数据,在容器中管理数据主要有以下几种方式:

|

||||

|

||||

* [数据卷](8.1_volume.md)

|

||||

* [挂载主机目录](8.2_bind-mounts.md)

|

||||

* [tmpfs 挂载](8.3_tmpfs.md)

|

||||

|

||||

@@ -1,18 +1,12 @@

|

||||

## 本章小结

|

||||

|

||||

| 要点 | 说明 |

|

||||

|------|------|

|

||||

| **作用** | 将宿主机目录挂载到容器 |

|

||||

| **语法** | `-v /宿主机:/容器` 或 `--mount type=bind,...` |

|

||||

| **只读** | 添加 `readonly` 或 `:ro` |

|

||||

| **适用场景** | 开发环境、配置文件、日志 |

|

||||

| **vs Volume** | Bind 更灵活,Volume 更适合生产 |

|

||||

本章介绍了 Docker 的三种数据管理方式:数据卷 (Volume)、绑定挂载 (Bind Mount) 和 tmpfs 挂载。

|

||||

|

||||

### 8.4.1 延伸阅读

|

||||

|

||||

- [数据卷](8.1_volume.md):Docker 管理的持久化存储

|

||||

- [tmpfs 挂载](8.3_tmpfs.md):内存临时存储

|

||||

- [Compose 数据管理](../11_compose/11.5_compose_file.md):Compose 中的挂载配置

|

||||

| 方式 | 特点 | 适用场景 |

|

||||

|------|------|---------|

|

||||

| **数据卷 (Volume)** | Docker 管理,生命周期独立于容器 | 数据库、应用数据(推荐生产环境) |

|

||||

| **绑定挂载 (Bind Mount)** | 挂载宿主机目录,更灵活 | 开发环境、配置文件、日志 |

|

||||

| **tmpfs 挂载** | 仅存储在内存中,容器停止即消失 | 临时敏感数据、高速缓存 |

|

||||

|

||||

| 操作 | 命令 |

|

||||

|------|------|

|

||||

@@ -23,8 +17,13 @@

|

||||

| 清理未用 | `docker volume prune` |

|

||||

| 挂载数据卷 | `-v name:/path` 或 `--mount source=name,target=/path` |

|

||||

|

||||

### 8.4.2 延伸阅读

|

||||

### 延伸阅读

|

||||

|

||||

- [数据卷](8.1_volume.md):Docker 管理的持久化存储

|

||||

- [绑定挂载](8.2_bind-mounts.md):挂载宿主机目录

|

||||

- [tmpfs 挂载](8.3_tmpfs.md):内存中的临时存储

|

||||

- [存储驱动](../12_implementation/12.4_ufs.md):Docker 存储的底层原理

|

||||

- [Compose 数据管理](../11_compose/11.5_compose_file.md):Compose 中的挂载配置

|

||||

---

|

||||

|

||||

> 📝 **发现错误或有改进建议?** 欢迎提交 [Issue](https://github.com/yeasy/docker_practice/issues) 或 [PR](https://github.com/yeasy/docker_practice/pulls)。

|

||||

|

||||

@@ -4,16 +4,16 @@ Docker 1.10.0 以后,内建了一个 DNS 服务器,使得容器可以直接

|

||||

|

||||

但是使用 Docker DNS 有个前提条件,就是它只能在 **自定义网络** 中使用。也就是说,如果使用的是默认的 `bridge` 网络,是无法使用 DNS 的,所以我们就需要自定义网络。

|

||||

|

||||

### 9.2.1 容器的 DNS 机制

|

||||

### 9.1.1 容器的 DNS 机制

|

||||

|

||||

Docker 容器的 DNS 配置有两种情况:

|

||||

|

||||

1. **默认 Bridge 网络**:继承宿主机的 DNS 配置 (`/etc/resolv.conf`)。

|

||||

2. **自定义网络** (推荐):使用 Docker 嵌入式 DNS 服务器 (Embedded DNS),支持通过 **容器名** 进行服务发现。

|

||||

2. **自定义网络**(推荐):使用 Docker 嵌入式 DNS 服务器 (Embedded DNS),支持通过 **容器名** 进行服务发现。

|

||||

|

||||

---

|

||||

|

||||

### 9.2.2 嵌入式 DNS

|

||||

### 9.1.2 嵌入式 DNS

|

||||

|

||||

这是 Docker 网络最强大的功能之一。在自定义网络中,容器可以通过 “名字” 找到彼此,而不需要知道对方的 IP (因为 IP 可能会变)。

|

||||

|

||||

@@ -38,7 +38,7 @@ Docker 守护进程在 `127.0.0.11` 运行了一个 DNS 服务器。容器内的

|

||||

|

||||

---

|

||||

|

||||

### 9.2.3 配置 DNS 参数

|

||||

### 9.1.3 配置 DNS 参数

|

||||

|

||||

如果你需要手动配置容器的 DNS (例如使用内网 DNS 服务器),可以在 `docker run` 中使用以下参数:

|

||||

|

||||

@@ -69,7 +69,7 @@ $ docker run -h myweb nginx

|

||||

|

||||

---

|

||||

|

||||

### 9.2.4 全局 DNS 配置

|

||||

### 9.1.4 全局 DNS 配置

|

||||

|

||||

如果希望所有容器都使用特定的 DNS 服务器 (而不是继承宿主机),可以修改 `/etc/docker/daemon.json`:

|

||||

|

||||

@@ -86,7 +86,7 @@ $ docker run -h myweb nginx

|

||||

|

||||

---

|

||||

|

||||

### 9.2.5 常见问题

|

||||

### 9.1.5 常见问题

|

||||

|

||||

以下是使用容器 DNS 时常见的问题及解决方法:

|

||||

|

||||

|

||||

@@ -2,7 +2,7 @@

|

||||

|

||||

在生产环境中,推荐使用用户自定义网络代替默认的 bridge 网络。自定义网络提供了更好的隔离性和服务发现能力。

|

||||

|

||||

### 9.4.1 为什么要用自定义网络

|

||||

### 9.3.1 为什么要用自定义网络

|

||||

|

||||

默认 bridge 网络存在以下局限,而自定义网络可以很好地解决这些问题:

|

||||

|

||||

@@ -12,7 +12,7 @@

|

||||

| 所有容器在同一网络 | 更好的隔离性 |

|

||||

| 需要 --link (已废弃)| 原生支持服务发现 |

|

||||

|

||||

### 9.4.2 创建自定义网络

|

||||

### 9.3.2 创建自定义网络

|

||||

|

||||

使用 `docker network create` 命令可以创建自定义网络:

|

||||

|

||||

@@ -26,7 +26,7 @@ $ docker network create mynet

|

||||

$ docker network inspect mynet

|

||||

```

|

||||

|

||||

### 9.4.3 使用自定义网络

|

||||

### 9.3.3 使用自定义网络

|

||||

|

||||

启动容器时通过 `--network` 参数指定连接的网络:

|

||||

|

||||

@@ -43,7 +43,7 @@ PING db (172.18.0.3): 56 data bytes

|

||||

64 bytes from 172.18.0.3: seq=0 ttl=64 time=0.083 ms

|

||||

```

|

||||

|

||||

### 9.4.4 容器名 DNS 解析

|

||||

### 9.3.4 容器名 DNS 解析

|

||||

|

||||

自定义网络自动提供 DNS 服务。Docker 守护进程在 `127.0.0.11` 运行了一个嵌入式 DNS 服务器,容器内的 DNS 请求会被转发到这里:

|

||||

|

||||

@@ -58,7 +58,7 @@ flowchart LR

|

||||

end

|

||||

```

|

||||

|

||||

### 9.4.5 常用网络命令

|

||||

### 9.3.5 常用网络命令

|

||||

|

||||

以下是 Docker 网络管理中常用的命令:

|

||||

|

||||

@@ -91,3 +91,9 @@ $ docker network rm mynet

|

||||

|

||||

$ docker network prune

|

||||

```

|

||||

|

||||

---

|

||||

|

||||

> **🔥 踩坑实录**

|

||||

>

|

||||

> 一个新手开发者通过 `docker-compose` 部署了两个容器化服务:服务 A 和服务 B。他在服务 A 的代码中尝试用 `localhost:3000` 访问服务 B,结果始终连接超时。这个错误非常隐蔽——在本地单机开发时看不出问题,因为他可能在同一个进程中测试。排查时他错误地认为是防火墙或网络配置问题。实际原因是:每个容器都有独立的网络命名空间,`localhost` 在容器内部只指向容器自己,不是宿主机也不是其他容器。正确的做法是使用 docker-compose 自动创建的服务名作为主机名:`http://service-b:3000`。`docker-compose` 会自动在网络中注册服务名的 DNS,这样容器间通信才能正确解析。改动仅需一行代码,问题随之消失。

|

||||

|

||||

@@ -2,7 +2,7 @@

|

||||

|

||||

容器之间的网络通信是 Docker 网络的核心功能之一。本节介绍容器互联的几种方式。

|

||||

|

||||

### 9.5.1 同一网络内的容器

|

||||

### 9.4.1 同一网络内的容器

|

||||

|

||||

同一自定义网络内的容器可以直接通过容器名通信,这是推荐的容器互联方式:

|

||||

|

||||

@@ -21,7 +21,7 @@ $ docker run -d --name app --network app-net myapp

|

||||

...

|

||||

```

|

||||

|

||||

### 9.5.2 连接到多个网络

|

||||

### 9.4.2 连接到多个网络

|

||||

|

||||

一个容器可以同时连接到多个网络,这对于需要跨网络通信的中间件容器特别有用:

|

||||

|

||||

@@ -39,7 +39,7 @@ $ docker network connect backend multi-net-container

|

||||

$ docker inspect multi-net-container --format '{{json .NetworkSettings.Networks}}'

|

||||

```

|

||||

|

||||

### 9.5.3 ⚠️ --link 已废弃

|

||||

### 9.4.3 ⚠️ --link 已废弃

|

||||

|

||||

`--link` 是 Docker 早期用于容器互联的方式,**已经被废弃**,不建议在新项目中使用。请使用自定义网络替代:

|

||||

|

||||

|

||||

@@ -2,7 +2,7 @@

|

||||

|

||||

容器运行在自己的隔离网络环境中 (通常是 Bridge 模式)。为了让外部网络访问容器内的服务,我们需要将容器的端口映射到宿主机的端口。

|

||||

|

||||

### 9.6.1 为什么要映射端口

|

||||

### 9.5.1 为什么要映射端口

|

||||

|

||||

容器的网络访问规则如下:

|

||||

|

||||

@@ -21,7 +21,7 @@ flowchart TD

|

||||

|

||||

---

|

||||

|

||||

### 9.6.2 端口映射方式

|

||||

### 9.5.2 端口映射方式

|

||||

|

||||

Docker 提供了多种方式来指定端口映射。

|

||||

|

||||

@@ -66,7 +66,7 @@ abc123456 0.0.0.0:49153->80/tcp

|

||||

|

||||

---

|

||||

|

||||

### 9.6.3 查看端口映射

|

||||

### 9.5.3 查看端口映射

|

||||

|

||||

可以使用以下命令查看容器的端口映射:

|

||||

|

||||

@@ -92,7 +92,7 @@ abc123456 nginx 0.0.0.0:8080->80/tcp web

|

||||

|

||||

---

|

||||

|

||||

### 9.6.4 最佳实践与安全

|

||||

### 9.5.4 最佳实践与安全

|

||||

|

||||

在配置端口映射时,需要注意以下安全事项:

|

||||

|

||||

@@ -127,7 +127,7 @@ $ docker run -d -p 53:53/udp dns-server

|

||||

|

||||

---

|

||||

|

||||

### 9.6.5 实现原理

|

||||

### 9.5.5 实现原理

|

||||

|

||||

Docker 使用 `docker-proxy` 进程 (用户态) 或 `iptables` DNAT 规则 (内核态) 来实现端口转发。

|

||||

|

||||

|

||||

@@ -2,7 +2,7 @@

|

||||

|

||||

Docker 网络提供了天然的隔离能力,不同网络之间的容器默认无法通信。这是 Docker 网络安全的重要基础。

|

||||

|

||||

### 9.7.1 网络隔离原理

|

||||

### 9.6.1 网络隔离原理

|

||||

|

||||

不同网络之间默认隔离,容器只能与同一网络中的容器直接通信:

|

||||

|

||||

@@ -26,7 +26,7 @@ $ docker exec web ping db

|

||||

ping: db: Name or service not known

|

||||

```

|

||||

|

||||

### 9.7.2 安全优势

|

||||

### 9.6.2 安全优势

|

||||

|

||||

这种隔离机制带来以下安全优势:

|

||||

|

||||

@@ -37,7 +37,7 @@ ping: db: Name or service not known

|

||||

| **多租户** | 不同租户的容器在不同网络中完全隔离 |

|

||||

| **最小权限** | 容器只能访问必要的网络资源 |

|

||||

|

||||

### 9.7.3 跨网络通信

|

||||

### 9.6.3 跨网络通信

|

||||

|

||||

如果确实需要某个容器跨网络通信,可以将其同时连接到多个网络:

|

||||

|

||||

@@ -52,7 +52,7 @@ $ docker network connect backend api

|

||||

|

||||

这种方式让你可以精确控制哪些容器可以跨网络通信,遵循最小权限原则。

|

||||

|

||||

### 9.7.4 典型网络架构

|

||||

### 9.6.4 典型网络架构

|

||||

|

||||

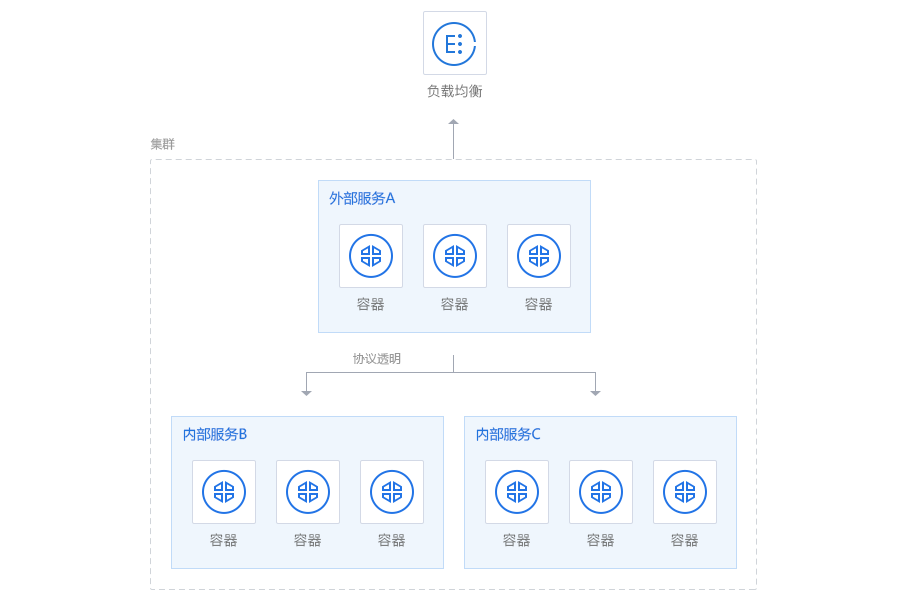

一个典型的多层应用网络架构如下:

|

||||

|

||||

|

||||

709

09_network/9.7_advanced_networking.md

Normal file

709

09_network/9.7_advanced_networking.md

Normal file

@@ -0,0 +1,709 @@

|

||||

## 9.7 容器网络高级特性

|

||||

|

||||

深入探讨容器网络的核心机制、Overlay 网络、CNI 插件生态、容器 DNS 解析、网络策略等高级特性,为生产级别的网络架构打下坚实基础。

|

||||

|

||||

### 9.7.1 Overlay 网络原理与配置

|

||||

|

||||

Overlay 网络在现有网络基础上建立虚拟网络,允许容器跨宿主机通信。它是 Kubernetes 和 Swarm 模式的基础。

|

||||

|

||||

#### Overlay 网络工作原理

|

||||

|

||||

Overlay 网络通过隧道封装技术(通常是 VXLAN)将容器网络流量封装在宿主机物理网络的 UDP 数据包中传输。

|

||||

|

||||

```

|

||||

容器 A (192.168.0.2)

|

||||

↓

|

||||

veth 对

|

||||

↓

|

||||

br-net (网桥)

|

||||

↓

|

||||

Docker 引擎 (VXLAN 封装)

|

||||

↓

|

||||

物理网络 (172.16.0.0/24)

|

||||

↓

|

||||

Docker 引擎 (VXLAN 解封装)

|

||||

↓

|

||||

br-net (网桥)

|

||||

↓

|

||||

veth 对

|

||||

↓

|

||||

容器 B (192.168.0.3,不同宿主机)

|

||||

```

|

||||

|

||||

#### 创建和使用 Overlay 网络

|

||||

|

||||

**Docker Swarm 模式下的 Overlay 网络:**

|

||||

|

||||

```bash

|

||||

# 初始化 Swarm(创建集群)

|

||||

docker swarm init

|

||||

|

||||

# 创建 overlay 网络

|

||||

docker network create --driver overlay \

|

||||

--subnet 192.168.0.0/24 \

|

||||

--opt com.docker.network.driver.mtu=1450 \

|

||||

my-overlay-net

|

||||

|

||||

# 验证网络创建

|

||||

docker network ls

|

||||

docker network inspect my-overlay-net

|

||||

|

||||

# 在 Swarm 服务中使用 overlay 网络

|

||||

docker service create --name web \

|

||||

--network my-overlay-net \

|

||||

--replicas 3 \

|

||||

nginx:latest

|

||||

|

||||

# 验证服务跨节点通信

|

||||

docker service ps web

|

||||

```

|

||||

|

||||

**单机 Overlay 网络模拟(Linux 容器):**

|

||||

|

||||

```bash

|

||||

# 创建自定义 overlay 网络

|

||||

docker network create --driver overlay custom-overlay

|

||||

|

||||

# 创建两个容器

|

||||

docker run -d --name container1 --network custom-overlay nginx:latest

|

||||

docker run -d --name container2 --network custom-overlay nginx:latest

|

||||

|

||||

# 测试跨容器通信

|

||||

docker exec container1 ping container2

|

||||

docker exec container1 curl http://container2

|

||||

|

||||

# 检查网络配置

|

||||

docker network inspect custom-overlay

|

||||

```

|

||||

|

||||

#### Overlay 网络性能优化

|

||||

|

||||

```bash

|

||||

# 调整 MTU(Maximum Transmission Unit)避免分片

|

||||

# VXLAN 开销 50 字节,物理 MTU 1500,建议设置为 1450

|

||||

docker network create --driver overlay \

|

||||

--opt com.docker.network.driver.mtu=1450 \

|

||||

optimized-overlay

|

||||

|

||||

# 启用 IP 地址管理(IPAM)自定义

|

||||

docker network create --driver overlay \

|

||||

--subnet 10.0.9.0/24 \

|

||||

--aux-address "my-router=10.0.9.2" \

|

||||

my-custom-overlay

|

||||

|

||||

# 在 Compose 中使用 overlay 网络

|

||||

version: '3.9'

|

||||

services:

|

||||

web:

|

||||

image: nginx

|

||||

networks:

|

||||

- backend

|

||||

|

||||

db:

|

||||

image: postgres

|

||||

networks:

|

||||

- backend

|

||||

|

||||

networks:

|

||||

backend:

|

||||

driver: overlay

|

||||

driver_opts:

|

||||

com.docker.network.driver.mtu: 1450

|

||||

```

|

||||

|

||||

### 9.7.2 CNI 插件生态概览

|

||||

|

||||

容器网络接口(CNI)是容器编排平台(尤其是 Kubernetes)的标准化网络接口。不同的 CNI 插件提供不同的网络能力。

|

||||

|

||||

#### 主流 CNI 插件对比

|

||||

|

||||

**Calico - 基于 BGP 的网络**

|

||||

|

||||

Calico 使用 BGP 协议进行路由,支持网络策略和 eBPF 加速。

|

||||

|

||||

```yaml

|

||||

# Kubernetes 中安装 Calico

|

||||

apiVersion: v1

|

||||

kind: ConfigMap

|

||||

metadata:

|

||||

name: calico-config

|

||||

namespace: kube-system

|

||||

data:

|

||||

cni_network_config: |

|

||||

{

|

||||

"name": "k8s-pod-network",

|

||||

"cniVersion": "0.4.0",

|

||||

"plugins": [

|

||||

{

|

||||

"type": "calico",

|

||||

"datastore_type": "kubernetes",

|

||||

"mtu": 1450,

|

||||

"ipam": {

|

||||

"type": "calico-ipam"

|

||||

}

|

||||

},

|

||||

{

|

||||

"type": "portmap",

|

||||

"snat": true,

|

||||

"capabilities": {"portMappings": true}

|

||||

}

|

||||

]

|

||||

}

|

||||

```

|

||||

|

||||

**Flannel - 简单可靠的 Overlay**

|

||||

|

||||

Flannel 提供简单的 overlay 网络实现,适合小到中等规模的集群。

|

||||

|

||||

```bash

|

||||

# 安装 Flannel

|

||||

kubectl apply -f https://raw.githubusercontent.com/coreos/flannel/master/Documentation/kube-flannel.yml

|

||||

|

||||

# 配置 Flannel 后端(VXLAN、UDP、AWS VPC 等)

|

||||

cat <<EOF | kubectl apply -f -

|

||||

apiVersion: v1

|

||||

kind: ConfigMap

|

||||

metadata:

|

||||

name: kube-flannel-cfg

|

||||

namespace: kube-flannel

|

||||

data:

|

||||

cni-conf.json: |

|

||||

{

|

||||

"name": "cbr0",

|

||||

"cniVersion": "0.3.1",

|

||||

"plugins": [

|

||||

{

|

||||

"type": "flannel",

|

||||

"delegate": {

|

||||

"hairpinMode": true,

|

||||

"isDefaultGateway": true

|

||||

}

|

||||

},

|

||||

{

|

||||

"type": "portmap",

|

||||

"capabilities": {

|

||||

"portMappings": true

|

||||

}

|

||||

}

|

||||

]

|

||||

}

|

||||

net-conf.json: |

|

||||

{

|

||||

"Network": "10.244.0.0/16",

|

||||

"Backend": {

|

||||

"Type": "vxlan"

|

||||

}

|

||||

}

|

||||

EOF

|

||||

```

|

||||

|

||||

**Cilium - eBPF 驱动的先进网络**

|

||||

|

||||

Cilium 使用 eBPF 在内核级别实现网络策略和可观测性,性能优异。

|

||||

|

||||

```bash

|

||||

# 安装 Cilium

|

||||

helm repo add cilium https://helm.cilium.io

|

||||

helm install cilium cilium/cilium \

|

||||

--namespace kube-system \

|

||||

--set image.tag=v1.14.0 \

|

||||

--set operator.replicas=1

|

||||

|

||||

# 启用 Hubble(可观测性)

|

||||

helm upgrade cilium cilium/cilium \

|

||||

--namespace kube-system \

|

||||

--reuse-values \

|

||||

--set hubble.enabled=true \

|

||||

--set hubble.ui.enabled=true

|

||||

```

|

||||

|

||||

**Weave - 跨主机网络通信**

|

||||

|

||||

Weave 提供简单的跨主机通信,支持加密和多播。

|

||||

|

||||

```bash

|

||||

# Docker 中使用 Weave 网络

|

||||

docker run -d --name weave \

|

||||

--net=host \

|

||||

--cap-add=NET_ADMIN \

|

||||

--cap-add=SYS_PTRACE \

|

||||

ghcr.io/weaveworks/weave:latest

|

||||

|

||||

# 连接到 Weave 网络

|

||||

docker run -d --network weave --name web nginx:latest

|

||||

```

|

||||

|

||||

**CNI 插件对比表:**

|

||||

|

||||

| 特性 | Calico | Flannel | Cilium | Weave |

|

||||